嵌入式系统移动视频监控终端平台安全性

4 嵌入式平台安全方案

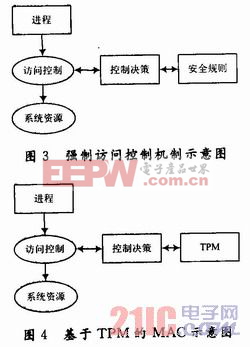

由于移动视频监控终端是移动网络终端,它同样不可避免地会遭受病毒攻击。在此提出采用可信计算模块与强制访问控制相结合的平台安全方案,保护移动视频监控终端平台免受病毒侵害。操作系统对硬件平台的管理实际上就是对平台各种资源的分配和调用,要想保证系统的安全,实际上就是要求对平台上的各种资源的分配和调用是合法的。所以,访问控制就成为了操作系统安全的一个重要组成部分。一般来说,强制类型控制(mandatory access control,MAC)可以提供较强的安全保护。它通过标记系统中的主客体,强制性的限制信息的共享和流动,以确保系统的安全,如图3所示。MAC根据系统访问的主体(进程)、客体(系统资源),以及访问类型在安全规则中进行查找和比对,以决定访问控制的决策。这就是MAC的基本原理。TPM是由TCG所提出的一种确保系统可信的模块,它通常由一个物理芯片实现。在TCG的标准中,TPM提供至少3种基本特性:保护功能、完整性测量、完整性报告。可以利用这几个特性,使其与MAC相结合,给平台提供更高的安全性。

TPM保证可信的基本原理是在一个实体可以执行之前首先检测它的完整性,这也就是所谓的信任链的传递。但是,在操作系统的运行过程中,由于应用层软件的多样性,根本无法对每一个在平台上运行的软件进行完整性校验。但是,结合MAC的实现原理,它是对每一种操作进行控制,所以,TPM也可以把对整个软件的完整性校验分解为对每种操作的完整性校验。事实上,软件可以使多种多样的,但是可以进行的操作确实有限的,那么就可以通过对这有限的操作进行控制以达到控制绝大部分软件的目的。同时,操作系统的存在使得所有对系统资源的访问都在内核空间发生,这也就意味着,只要我们能保证操作系统内核是可信的,那么就可以利用内核来验证下一个实体是否是可信的。这实际

上还是一个可信链的传递:由可信的内核传递给某一种操作。由于这种可信链传递的方式类似于MAC,所以它的实现框图如图4所示。

与前面的MAC的框图基本一样,只不过现在的TPM充当了安全规则的角色。这种实现方式可以更好地利用TPM芯片的安全性来给系统提供更好的安全性。具体的实现方式可以是多样的。比如可以仅利用TPM的保护功能将MAC的安全规则加密保存,也可以利用完整性测量和完整性报告来对访问主体(进程)、客体(系统资源)和访问类型进行校验来决定控制决策。另外,还有2个需要注意到的方面:首先,移动通信终端一般都由运营商管理,所有的终端都与一个中心服务器相连;其次,TPM提供的密钥管理功能可以方便的认证远端服务器。结合这两点可以利用中心服务器定期的、安全的对移动通信终端的安全规则进行更新,以保证用户可以使用更多的软件,在不损坏安全性的同时,保证了系统的灵活性。因此,由上分析可知,有可能利用TPM+MAC的方法改善嵌入式系统的安全性。显然,该机制的核心是必须配置高性能的TPM硬件模块。

5 结语

本文设计完成了一种基于IXP425平台的移动视频监控终端MVST,包括具体的硬件和软件,其中的关键点是如何实现多个移动无线路由的捆绑来提高上行传输速度。在此进一步讨论了采用可信计算平台模块与强制访问控制相结合的(TPM+MAC)的方案来增强嵌入式系统平台安全性的方案。

评论