无线传感器网络安全研究与分析

——

1. 1 什么是无线传感器网络

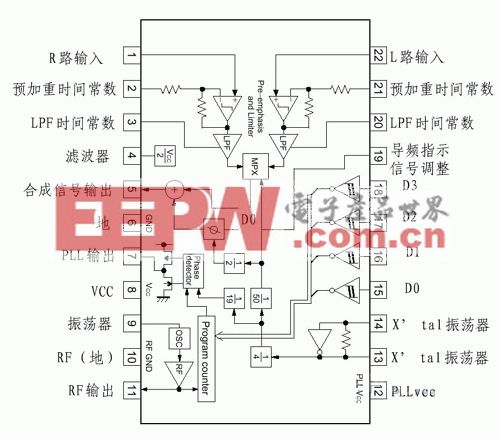

无线传感器网络作为计算、通信和传感器三项技术相结合的产物,是一种全新的信息获取和处理技术。由于近来微型制造的技术、通讯技术及电池技术的改进,促使微小的传感器可具有感应、无线通讯及处理信息的能力。此类传感器不但能够感应及侦测环境的目标物及改变,并且可处理收集到的数据,并将处理过后的资料以无线传输的方式送到数据收集中心或基地台。这些微型传感器通常由传感部件、数据处理部件和通信部件组成,随机分布的集成有传感器、数据处理单元和通信模块的微小节点通过自组织的方式构成网络。借助于节点中内置的形式多样的传感器测量所在周边环境中的热、红外、声纳、雷达和地震波信号,从而探测包括温度、湿度、噪声、光强度、压力、土壤成分、移动物体的大小、速度和方向等众多我们感兴趣的物质现象。在通信方式上,虽然可以采用有线、无线、红外和光等多种形式,但一般认为短距离的无线低功率通信技术最适合传感器网络使用,一般称作无线传感器网络。

1. 2 无线传感器网络的应用

无线传感器网络节点的微处理能力和无线通信能力使无线传感器网络有广阔的应用前景,以下分为五大类加以描

述其应用及潜力:

a、军事应用

b、生物环境监测

c、健康应用

d、家庭应用

e、工业控制和监测

1. 3 无线传感器网络体系结构

无线传感器网络体系结构由三个主要部分组成:传感节点,终端节点( Sink)和观察对象。传感节点散布在观察区域内采集与观察对象相关的数据,并将协同处理后的数据传送到Sink。Sink可以通过Internet或通信卫星实现传感器网络与任务管理节点通信。

2 传感器网络的安全机制

安全是系统可用的前提,需要在保证通信安全的前提下,降低系统开销,研究可行的安全算法。由于无线传感器网络受到的安全威胁和移动ad hoc网络不同,所以现有的网络安全机制无法应用于本领域,需要开发专门协议。目前主要存在两种思路简介如下:

一种思想是从维护路由安全的角度出发,寻找尽可能安全的路由以保证网络的安全。如果路由协议被破坏导致传送的消息被篡改,那么对于应用层上的数据包来说没有任何的安全性可言。一种方法是“有安全意识的路由”( SAR) ,其思想是找出真实值和节点之间的关系,然后利用这些真实值去生成安全的路由。该方法解决了两个问题,即如何保证数据在安全路径中传送和路由协议中的信息安全性。这种模型中,当节点的安全等级达不到要求时,就会自动的从路由选择中退出以保证整个网络的路由安全。可以通过多径路由算法改善系统的稳健性( robustness) ,数据包通过路由选择算法在多径路径中向前传送,在接收端内通过前向纠错技术得到重建。

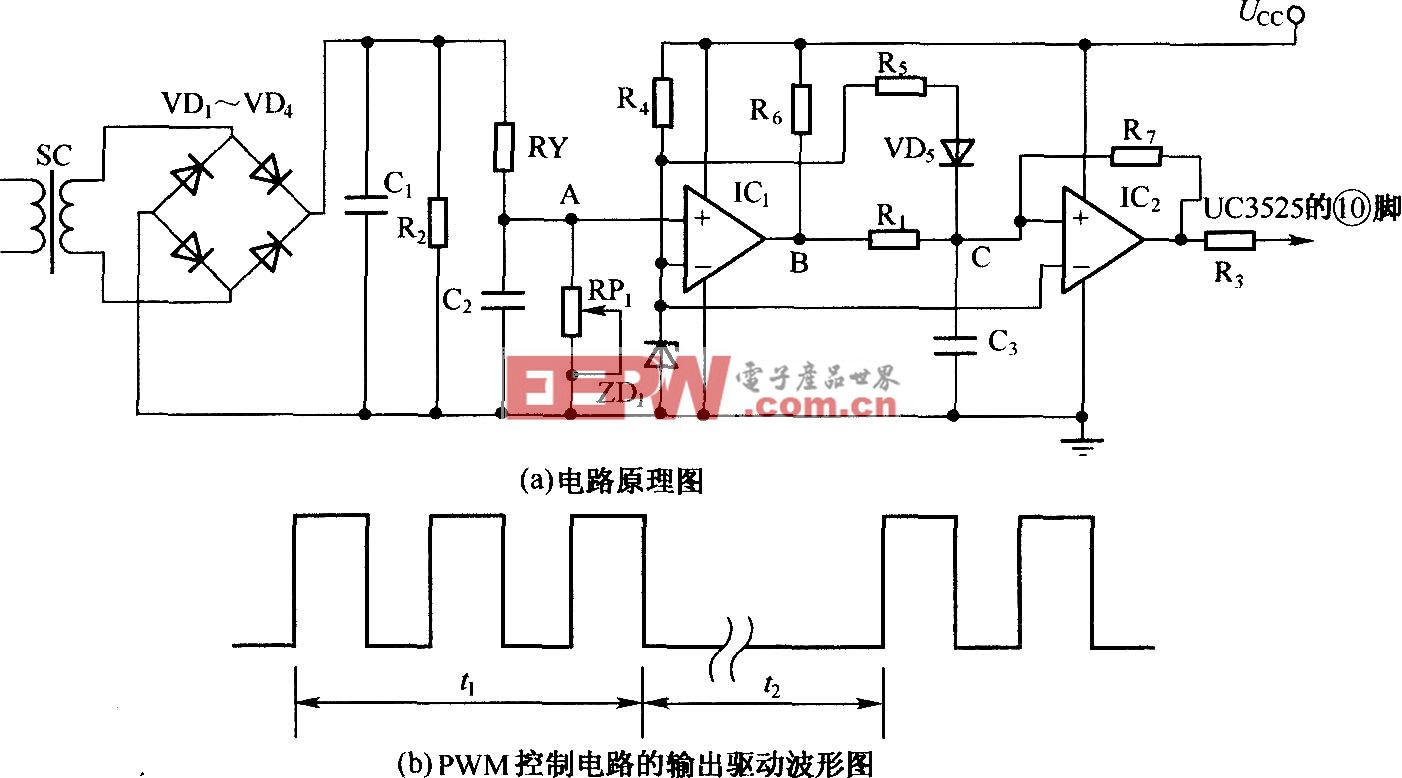

另一种思想是把着重点放在安全协议方面,在此领域也出现了大量的研究成果。假定传感器网络的任务是为高级政要人员提供安全保护的,提供一个安全解决方案将为解决这类安全问题带来一个合适的模型。在具体的技术实现上,先假定基站总是正常工作的,并且总是安全的,满足必要的计算速度、存储器容量,基站功率满足加密和路由的要求;通信模式是点到点,通过端到端的加密保证了数据传输的安全性;射频层总是正常工作。基于以上前提,典型的安全问题

可以总结为:

a、信息被非法用户截获;

b、一个节点遭破坏;

c、识别伪节点;

d、如何向已有传感器网络添加合法的节点。

此方案是不采用任何的路由机制。在此方案中,每个节点和基站分享一个唯一的64位密匙Keyj和一个公共的密匙KeyBS,发送端会对数据进行加密,接收端接收到数据后根据数据中的地址选择相应的密匙对数据进行解密。

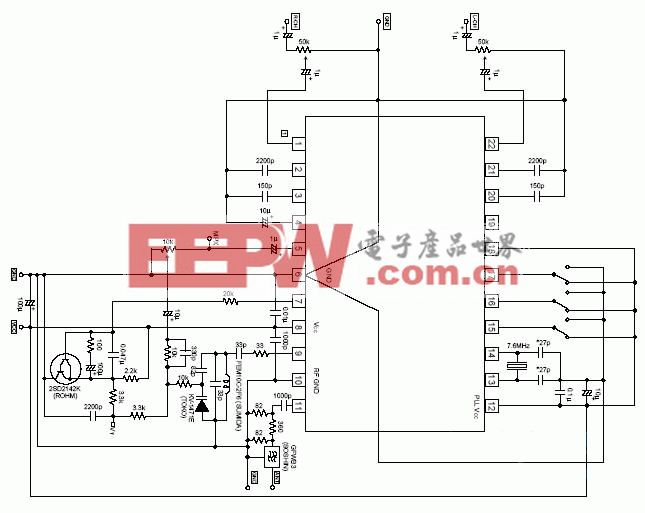

无线传感器网络中的两种专用安全协议:安全网络加密协议SNEP ( SensorNetwork Encryp tion Protocol)和基于时间的高效的容忍丢包的流认证协议μTESLA。SNEP的功能是提供节点到接收机之间数据的鉴权、加密、刷新,μTESLA的功能是对广播数据的鉴权。因为无线传感器网络可能是布置在敌对环境中,为了防止供给者向网络注入伪造的信息,需要在无线传感器网络中实现基于源端认证的安全组播。但由于在无线传感器网络中,不能使用公钥密码体制,因此源端认证的组播并不容易实现。传感器网络安全协议SP INK中提出了基于源端认证的组播机制uTESLA,该方案是对TESLA协议的改进,使之适用于传感器网络环境。其基本思想是采用Hash链的方法在基站生成密钥链,每个节点预先保存密钥链最后一个密钥作为认证信息,整个网络需要保持松散同步,基站按时段依次使用密钥链上的密钥加密消息认证码,并在下一时段公布该密钥。

3 传感器网络的安全分析

由于传感器网络自身的一些特性,使其在各个协议层都容易遭受到各种形式的攻击。下面着重分析对网络传输底层的攻击形式。

3. 1 物理层的攻击和防御

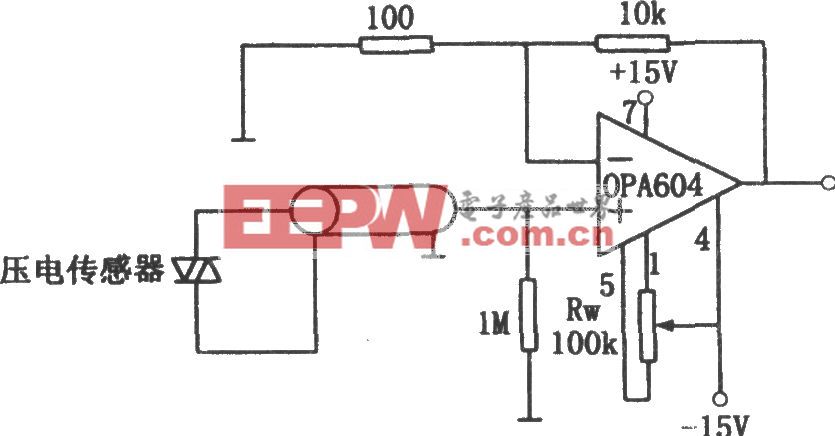

物理层中安全的主要问题就是如何建立有效的数据加密机制,由于传感器节点的限制,其有限计算能力和存储空间使基于公钥的密码体制难以应用于无线传感器网络中。为了节省传感器网络的能量开销和提供整体性能,也尽量要采用轻量级的对称加密算法。

对称加密算法在无线传感器网络中的负载,在多种嵌入式平台构架上分别测试了RC4、RC5和IDEA等5 种常用的对称加密算法的计算开销。测试表明在无线传感器平台上性能最优的对称加密算法是RC4,而不是目前传感器网络中所使用的RC5。

由于对称加密算法的局限性,不能方便地进行数字签名和身份认证,给无线传感器网络安全机制的设计带来了极大的困难。因此高效的公钥算法是无线传感器网络安全亟待解决的问题。

3. 2 链路层的攻击和防御

数据链路层或介质访问控制层为邻居节点提供可靠的通信通道,在MAC协议中,节点通过监测邻居节点是否发送数据来确定自身是否能访问通信信道。这种载波监听方式特别容易遭到拒绝服务攻击也就是DOS。在某些MAC层协议中使用载波监听的方法来与相邻节点协调使用信道。当发生信道冲突时,节点使用二进制值指数倒退算法来确定重新发送数据的时机,攻击者只需要产生一个字节的冲突就可以破坏整个数据包的发送。因为只要部分数据的冲突就会导致接收者对数据包的校验和不匹配。导致接收者会发送数据冲突的应答控制信息ACK使发送节点根据二进制指数倒退算法重新选择发送时机。这样经过反复冲突,使节点不断倒退,从而导致信道阻塞。恶意节点有计划地重复占用信道比长期阻塞信道要花更少的能量,而且相对于节点载波监听的开销,攻击者所消耗的能量非常的小,对于能量有限的节点,这种攻击能很快耗尽节点有限的能量。所以,载波冲突是一种有效的DOS攻击方法。

虽然纠错码提供了消息容错的机制,但是纠错码只能处理信道偶然错误,而一个恶意节点可以破坏比纠错码所能恢复的错误更多的信息。纠错码本身也导致了额外的处理和通信开销。目前来看,这种利用载波冲突对DOS的攻击还没有有效的防范方法。

解决的方法就是对MAC的准入控制进行限速,网络自动忽略过多的请求,从而不必对于每个请求都应答,节省了通信的开销。但是采用时分多路算法的MAC协议通常系统开销比较大,不利于传感器节点节省能量。

3. 3 网络层的攻击和防御

通常,在无线传感器网络中,大量的传感器节点密集地分布在一个区域里,消息可能需要经过若干节点才能到达目的地,而且由于传感器网络的动态性,因此没有固定的基础结构,所以每个节点都需要具有路由的功能。由于每个节点都是潜在的路由节点,因此更易于受到攻击。无线传感器网络的主要攻击种类较多,简单介绍如下。

3. 3. 1 虚假路由信息

通过欺骗,更改和重发路由信息,攻击者可以创建路由环,吸引或者拒绝网络信息流通量,延长或者缩短路由路径,形成虚假的错误消息,分割网络,增加端到端的时延。

3. 3. 2 选择性的转发

节点收到数据包后,有选择地转发或者根本不转发收到的数据包,导致数据包不能到达目的地。

3. 3. 3 污水池( sinkhole)攻击

攻击者通过声称自己电源充足、性能可靠而且高效,通过使泄密节点在路由算法上对周围节点具有特别的吸引力吸引周围的节点选择它作为路由路径中的点。引诱该区域的几乎所有的数据流通过该泄密节点。

3. 3. 4 Sybil攻击

在这种攻击中,单个节点以多个身份出现在网络中的其他节点面前,使之具有更高概率被其他节点选作路由路径中的节点,然后和其他攻击方法结合使用,达到攻击的目的。它降低具有容错功能的路由方案的容错效果,并对地理路由协议产生重大威胁女巫。

3. 3. 5 蠕虫洞(wormholes)攻击

攻击者通过低延时链路将某个网络分区中的消息发往网络的另一分区重放。常见的形式是两个恶意节点相互串通,合谋进行攻击。

3. 3. 6 Hello洪泛攻击

很多路由协议需要传感器节点定时地发送HELLO包,以声明自己是其他节点的邻居节点。而收到该Hello报文的节点则会假定自身处于发送者正常无线传输范围内。而事实上,该节点离恶意节点距离较远,以普通的发射功率传输的数据包根本到不了目的地。网络层路由协议为整个无线传感器网络提供了关键的路由服务。如受到攻击后果非常严重。

传感器相关文章:传感器工作原理

风速传感器相关文章:风速传感器原理

评论