中国大量摄像头遭破解 你在家中可能被直播!

弱口令、 系统后门和远程代码可执行漏洞是什么?简单科普一下。

本文引用地址:https://www.eepw.com.cn/article/201612/341734.htm1. 大量网络视频监控设备的登录密码使用默认密码,这些默认密码大部分是简单的弱口令,甚至一些设备就没有设置缺省密码,登录不需要任何的验证 , 就可直接看到监控视频。比如,用户名admin,密码为空(设个1234567890也比这个强)。

另外,大量设备生产商使用通用固件,导致这些初始密码在不同品牌或者同品牌不同类型设备 上是共用的,互联网上很容易查到这些设备的初始密码(编辑不会告诉你有一张易用密码表)。

2. 还有一些设备存在后门,可以直接获取系统的shell权限,执行shell命令,新世界朝你打开。

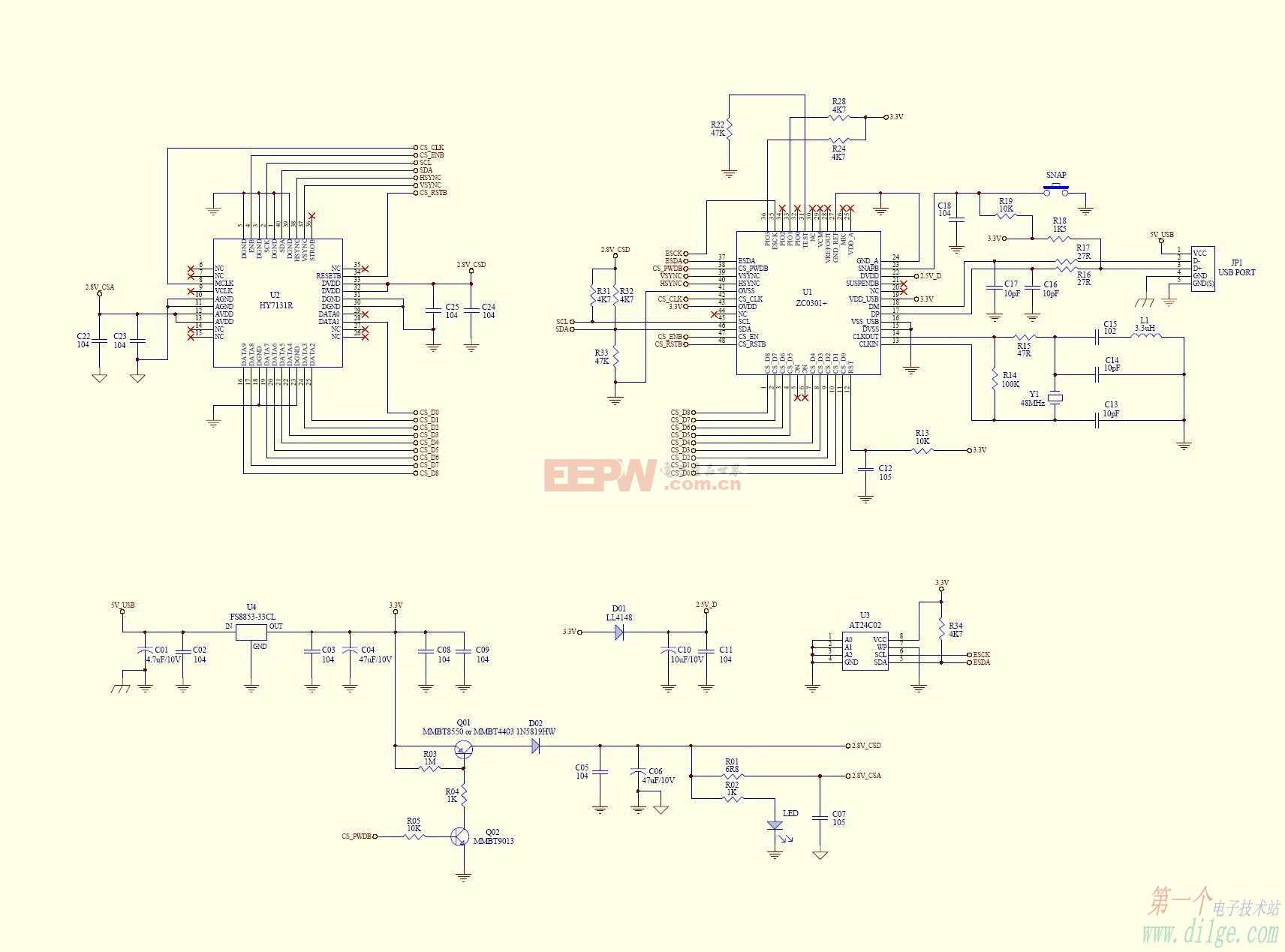

3. 经绿盟科技DDoS攻防研究实验室测试发现,某款网络视频监控系统系统存在远程代码可执行漏洞,该漏洞涉及到 70 多个不同品牌的摄像头。因为这些厂家都使用了同一个公司的产品进行贴牌生产。这些设备的HTTP头部Server带均有"Cross Web Server "特征。利用该漏洞,可获大量含有此漏洞设备的shell权限。

只能说,快去检查一下,你家钥匙都送到别人手里了。

由于这些高危漏洞的普遍存在,黑客可以轻松获取大量网络视频监控设备的控制权。他们可以得到这些设备的视频监控信息 , 窥探或暴露用户的隐私,如上文所述的 " 被直播 ";可以获取设备shell权限,利用僵尸工具上传恶意代码,保留后门等,并组建自己的僵尸网络,后续再通过 C&C 服务器控制这些肉鸡的攻击行为。

在采访中,绿盟科技的专家告诉笔者,就摄像头而言,当务之急是对产业链进行整体监管,很多摄像头在出厂时没有安全测试。从物联网的角度看,摄像头远程被访问,需要口令和认证,认证的话需要一些证书,但现在这些摄像头基本不具备认证能力。还有,摄像头其实有一个核心监管服务器,但现在的防护能力也不是很强。

所以在设计阶段,如果有监管要求,那么出厂时就会有安全设置,就像路由器、交换机一样,但是现在摄像头基本就是设置弱口令,很容易被破解当作肉鸡用。

如今年10月发生的美国东部地区发生的大断网事件,国内电子产品厂商雄迈的产品有与默认密码强度不高有关的安全缺陷,这是引发美国大规模互联网攻击的部分原因,而这一产品就是摄像头。

在我国,也曾发生过类似的影响很大的事件。比如,2014年,温州地区的机顶盒服务器被攻击了,电视播放的全部为 XX 功的宣传片。在中国,利用摄像头进行攻击也只是时间问题。

绿盟科技专家对于网络视频监控系统的生产商、用户和安全厂家提供了以下关于摄像头的建议。

对于网络视频监控系统的生产商,其设备的安全问题影响着自身的品牌信誉,进而影响其市场的发展,建议可以采取以下安全措施 :

及时发现自身产品的安全漏洞并进行修复 , 若是贴牌生产也请及时联系原厂商进行修复,并将补丁发布到官网;

构建设备的远程自动更新机制 , 允许用户远程 / 或自动升级补丁或固件;

对设备上所有的密码设置复杂度要求 , 用户首次登录需修改默认密码 , 默认初始密码尽量出厂;

关闭不使用的端口。

建议用户可以采取以下措施应对:

尽量避免将网络视频监控设备部署在互联网上,可以部署在私网内,或者通过 VPN 连接访问;

设置复杂密码;

及时更新最新补丁及固件。

对于安全厂商来说,需要做的事情远远不止以下这些:

及时发布漏洞信息,监控攻击动态,通知监管单位或者用户,及漏洞厂商等;

不断跟进分析相关恶意程序及其变种 , 提高安全设备 / 安全服务的防护能力。

最后,笔者建议,赶紧抬头看看,自己有没有 " 被直播 ",要做的第一件事就是改密码!当然,如果你天生愿意秀,把密码改为出厂设置,然后主动联系一下网站,编辑是不会拦着你的。但是,这样的话,你家摄像头还可能成为 " 肉鸡 " 军团中的一员,下一次断网,元凶可能还是你。

评论