白盒密码技术改变物联网的5种方式

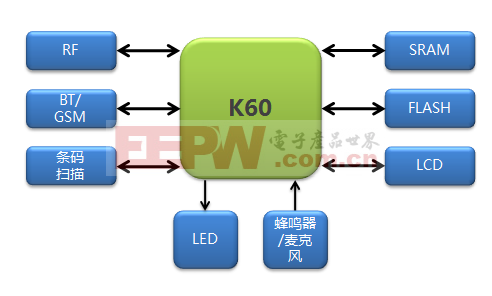

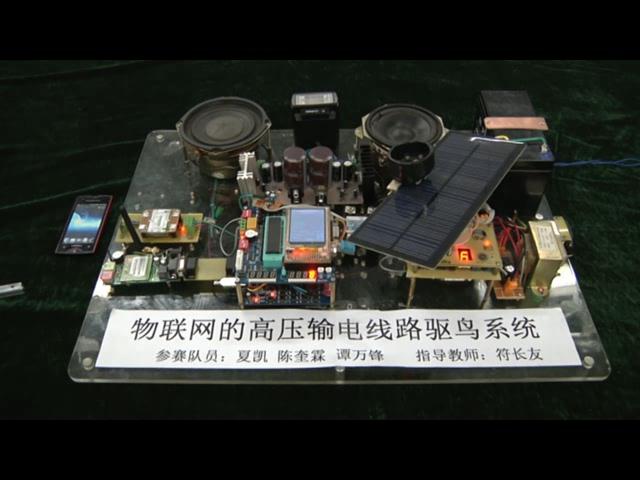

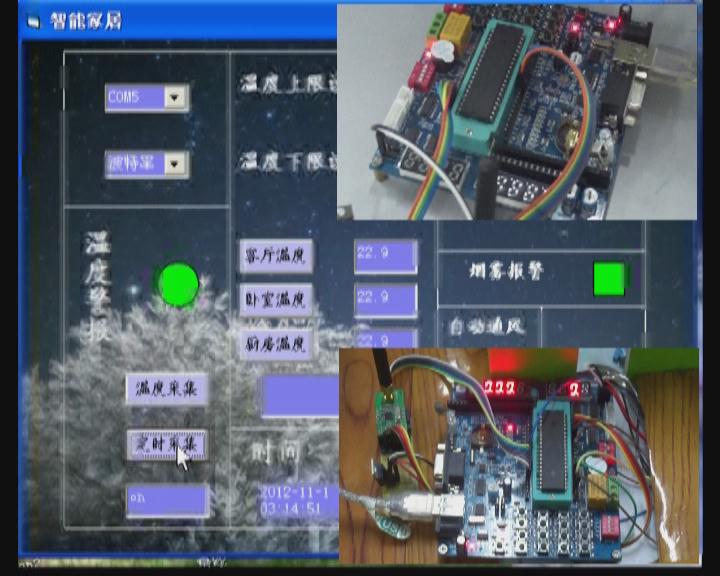

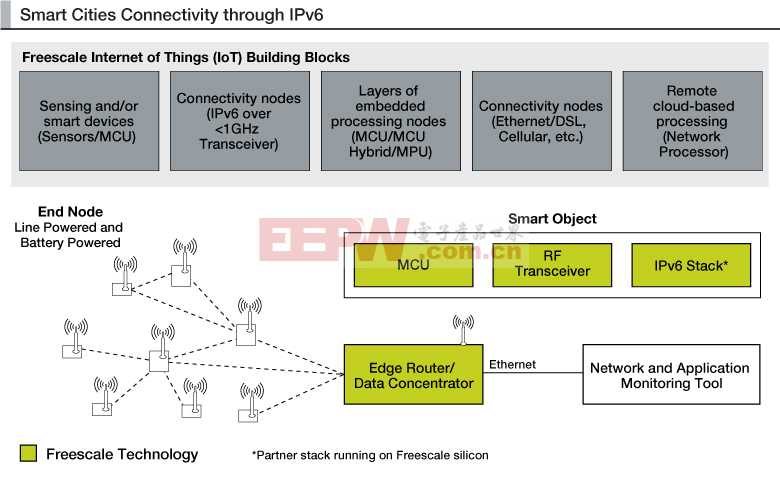

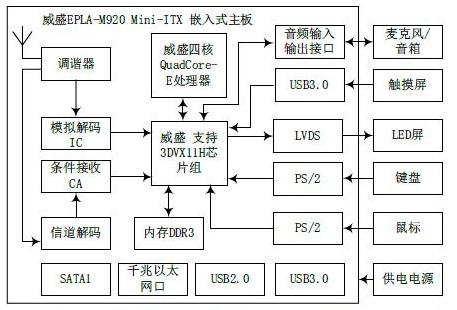

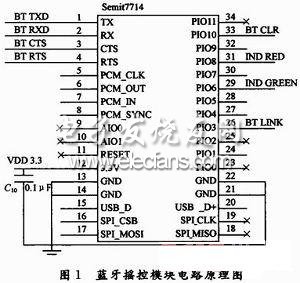

物联网从大的架构可分为感知层、网络层和应用层,是一个包含大量传感器设备,并通过Wi-Fi、蓝牙、ZigBee、4G LTE等构成的复杂综合网络进行互接,最后从云端和App端进行应用控制以正确提供服务。

本文引用地址:https://www.eepw.com.cn/article/201604/290482.htm物联网的组成中,网络层包含大量的网络设备,涉及各种通讯协议,计算基础设施则涉及云计算、存储、应用调度等,这些方面的安全风险与安全保护措施,在经历了互联网及移动互联网的发展后都有了一定的安全研究,已有对应的安全体系架构与众多的安全产品。

但是在物联网感知层面,嵌入式系统开发一直是个较低调并独立的领域,较少有与互联网的融合,不触及、不了解网络空间的险恶与风险,开发也较少有安全措施;另一方面,由于嵌入式系统的软硬件资源小的各种限制,原有互联网的安全手段也较难直接移植到感知层。

与感知层安全防护不足对应的,却是感知层作为原有网络的延伸成为新的攻击与风险点,遭受攻击的危害在上升。如何在海量众多的感知设备上实施安全有效的防护措施,白盒密码技术崛起并受到越来越多的关注。白盒密码技术颠覆了传统密码学对攻击者能力的诸多限制, 更加符合实际生活中的安全威胁。

白盒密码技术如何打造更安全的物联网,促进物联网的快速发展?我们一起看看白盒密码技术改变物联网的5种方式:

1、 极大提升安全

物联网感知设备的系统安全、数据访问和信息通信通常都需要加密保护。但感知设备通常是处于一个会发生白盒攻击的环境中,传统的密码算法在白盒攻击环境中不能安全使用,甚至显得极度脆弱,密钥成为任何使用密码技术实施保护系统的单一故障点。在当前的攻击手段中,很容易通过对二进制文件的反汇编、静态分析,对运行环境的控制结合使用控制CPU断点、观测寄存器、内存分析等来获取密码。在已有的案例中我们看到,在未受保护的软件中,密钥提取攻击通常可以在几个小时内成功提取以文字数据阵列方式存放的密钥代码。

白盒密码算法是一种新的密码算法, 它与传统密码算法的不同点是能够抵抗白盒攻击环境下的攻击。白盒密码使得密钥信息可充分隐藏、防止窥探,因此确保了在感知设备中安全地应用原有密码系统,极大提升了安全性。

评论