可编程能力在新一代安全设备中的重要性

通过基于软件的防火墙部署网络安全的传统方法,由于无法满足时延与带宽需求而无法扩展。将赛灵思自适应器件的灵活性及可配置性及其 IP 和工具产品相结合,能够显著提高安全处理性能。

本文引用地址:https://www.eepw.com.cn/article/202112/430462.htm概要

本白皮书探讨了多种防火墙架构,其中包括基于软件与 NPU 的架构,并且阐明了为什么新一代设计需要基于赛灵思自适应器件的内联防火墙架构。赛灵思 16nm FPGA 与 SoC以 及 7nm Versal™ACAP 能够以硬化块与软 IP 的形式提供多种架构组件,因此使其成为设计新一代安全设备的理想选择。 这些 IP 包括高速 SerDes 和多速率接口 IP,例如硬化 MAC、PCIe ®接口与存储器控制器。 此外,赛灵思器件还可以提供具备流分类软搜索 IP 的业界一流存储器架构,使其成为网络安全和防火墙应用的最佳选择。

介绍

本白皮书介绍了在企业与电信数据中心网络中用作新一代防火墙 (NGFW) 的安全设备的功能、部署与架构。赛灵思器件的灵活性与可配置性与其 IP 与工具产品相结合,能够显著提高用于威胁检测与预防的网络安全设备的性能,同时可以实现性能扩展。此外,这些器件还可以助力实现即将面世的新一代安全技术,例如后量子加密 (PQC) 以及用于异常检测的机器学习 (ML) 技术。

由于企业网络正在向基于策略与意图的网络转型,因此流与策略可以定义有关流量的操作(路由、QoS、抛弃、标记等)。此外,输入流量所需的安全策略会根据网络中流的性质不断变化。大多数流量需要根据状态以动态方式处理网络流量。

基于端口的传统防火墙可以提供基于边界的保护,它可以根据数据包参数(如:IP 地址与 TCP/UDP 端口号)过滤流量,因为应用感知仅在软件中进行处理,其无法进行性能扩展。NGFW 应当不但能够识别和处理特定类别的流量,而且还应当能够识别与应用内容相关的威胁。企业使用的众多应用允许端口跳变,采用非标准端口或者隐藏 SSL 隧道中的威胁,因此传统的基于静态端口的防火墙无法检测出威胁与恶意软件。

企业网络防火墙

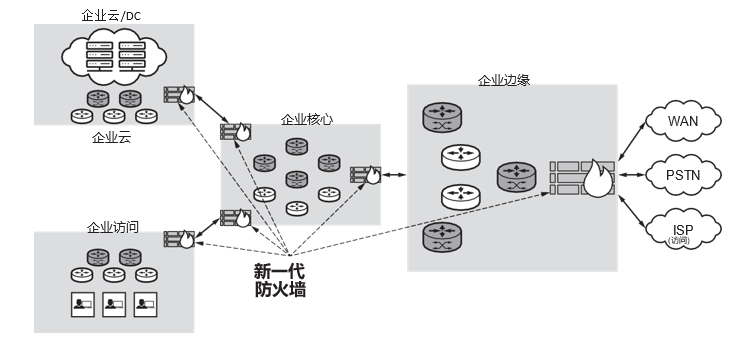

为确保企业办公室之间的安全性,历代网络防火墙都部署在网络边缘,其联网络采用多种传输网技术,而且往往会采用同一个网络流水线作为公共网。随着基于策略的网络的演进发展以及软件定义网络 (SDN) 与基于意图的网络 (IBN) 的涌现,具有不同吞吐量与功能的防火墙在逐步部署到企业网络的众多不同位置。参见图 1。

图1 企业网络的新一代防火墙

如图 1所示,防火墙的作用已经从企业网边界扩展到企业中的多个位置,如:连接企业总部与分支机构,保护连接边缘,或保护企业数据中心的流量不受企业访问的影响。NGFW 能够根据多种数据包参数(端口、 IP 地址、有效载荷内容)或者根据 L3-VPN 或 SSL/TLS 等加密技术检测和阻止网段之间的威胁与恶意软件。

防火墙部署与功能

安全设备负责检查和分析来自企业网络外部的所有流量。防火墙能够部署到企业网络的多个位置,如:企业不同部门之间的流量,或者通过由交换机和路由器组成的多个网络节点从企业访问进入企业数据中心的流量。

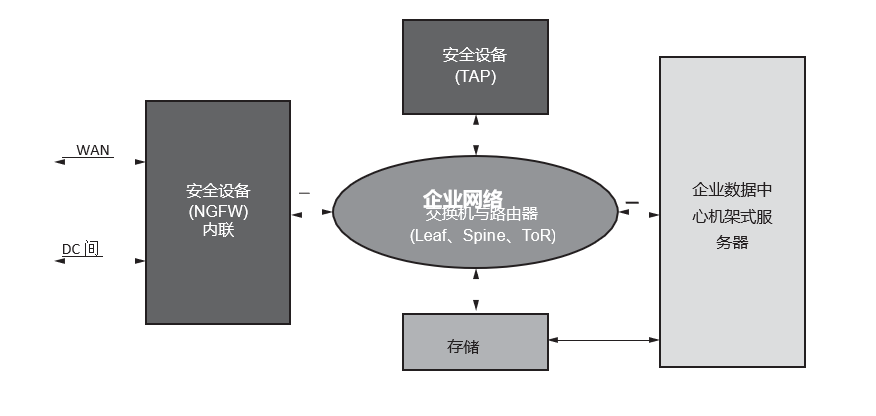

安全设备 (NGFW) 可以内联部署,也能够以旁路模式部署。这两种模式的主要区别是内联模式直接连接到外部网络端口,而旁路设备可以连接到交换机或路由器的分流器或镜像端口。图 2 显示了网络中的防火墙连接。虽然防火墙的功能大同小异,但是内联防火墙比旁路防火墙设备更复杂,同时性能也更强大。

部署到具体位置的防火墙的规模与功能在策略规则分配方面有所不同,但是某些基本功能(如:流量分类、缓冲等)保持不变。

图2 企业的络中的 NGFW

网络节点或安全设备可以负责实现以下安全功能:

1.L2 安全 - 用于链路加密的 MACSec

2.L3 安全 - 来自用户与其他网络节点的 VPN 隧道

3.无效流量的阻断与过滤(基于协议与端口的过滤)

4.传入与传流量的 TLS/SSL 加密/解密

5.跨多个流量的异常检测

6.状态模式匹配

7.统计异常检测

8.IP 分片

9.TCP 重组与排序

10.基于正则表达式 (regex) 的签名/内容匹配

除了上述功能之外,新一代网络安全产品也已经开始实现用于网络分析与恶意软件预测的 ML 模型。此类模型不依赖基于签名的传统检测功能。支持ML的防火墙可以收集遥测数据,而且可以在威胁出现之前提前部署安全策略。

上述功能的其中一部分是基本功能,是所有网络节点(安全交换机与路由器)的组成部分,而且是在采用 ASIC 或可编程器件创建的已部署网络交换机和路由器中实现;其他功能(L3 及更高级功能)更加复杂,需要大量流量分类与处理操作。网络协议层越高,流量处理的复杂性就越高。例如,层1(L1) 安全只需要帧级加密(如:OTN 传输有效载荷帧),而且是采用批量加密协议 (AES-GCM) 在光网络节点中实现。层 2(L2) 与层 3(L3) 需要在以太网与 IP 层面进行数据包处理,其需要数据包级别的处理。层 4(L4) 与更高级别需要进行内容级安全处理,其中每个 TCP 或 UDP 会话都包括多个以太网与 IP 数据包。一些L2 与 L3 安全功能可以在硬件器件(ASIC、ASSP、FPGA、SoC、ACAP 与 NPU)中轻松实现。此外,更高层的安全处理(L3 及以上)也需要对传入流量进行基于软件的内容处理,才能实现威胁检测与清除。

由于新的接入网技术(5G 前传、PON 与电缆)在过去几年已经大幅提高了吞吐量与流量,因此仅仅基于软件流量处理的防火墙设备不足以满足预期吞吐量下的性能与时延要求。

新一代防火墙的硬件架构

由于防火墙需要处理和检查所有的传入流量,因此它们需要执行以下操作:

● L2/L3 数据包处理

● L2/L3 安全功能

o LinkSec/MACSec

o L3-VPN/IPSec

● L4–L7 数据包处理与安全

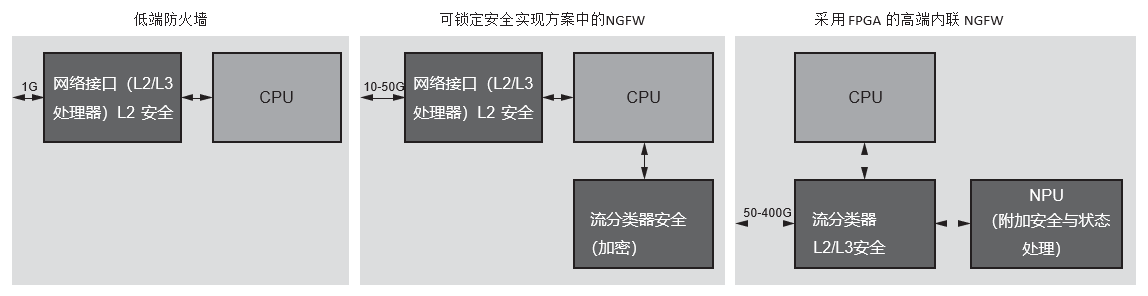

图 3 显示为防火墙设计选项。

图3 防火墙的演进发展:旁路与内联处理对比

低端防火墙设备(通常低于 10G)的设计可以采用网络接口器件与 CPU。常见的网络接口 (NIC) 器件(定制 ASIC、FPGA 或 ASSP)可以处理处理理传入流量(以太网与 IP 数据包),并且能够执行众所周知的 L2 与 L3 功能,而更高层 (L4–L7)功能是由在 CPU 中运行的软件执行。

中端防火墙能够处理更高的吞吐量 (10G–50G),其设计主要采用网络接口器件与旁路安全处理器(安全 ASIC、NPU 或 FPGA)。由于只使用软件的解决方案不能以更高的吞吐量对流量进行分类和处理,因此旁路安全处理器可以用作 CPU 协处理器,以便卸载加密/解密、公开密钥基础设施(PKI)和/或状态流量处理功能。虽然在这种架构中可以将 ASIC 或 NPU 用作网络接口,但是在中端防火墙中采用 FPGA 日渐流行,因为它在内联模式下可以实现处理传入流量所需的可扩展性和灵活性,从而可以降低威胁检测与预防方面的时延。

吞吐量达到 50G-400G 的新一代高端防火墙主要设计用于内联操作模式。在内联模式下,网络接口器件需要更加智能,才能处理庞大流量,这涉及到对传入和传出数据包的更深入的检查。此类接口器件也需要实现安全功能,如内联 IPSec,其采用常用的加密协议与 TCP 级安全。这种架构仍然采用 NPU 来实现具体的加密协议、PKI 和状态处理。内联设备的流量分类需求在流量数量与复杂性以及针对高吞吐量流量采取的措施方面各不相同。因此,用于内联安全处理的可编程器件(如FPGA)是实现此类功能的理想选择。与 NPU 相比,FPGA 在流量处理方面提供了显著的时延降低和优异的可扩展性。此外,FPGA 目前还可以配置新一代存储器接口和片上高带宽存储器 (HBM),这对于存储器密集型流量处理应用非常有用。

将 FPGA 用作网络安全的流量处理器

进出安全设备(防火墙)的流量进行多级别加密。L2 加密/解密 (MACSec) 是在链路层 (L2) 网络节点(交换机与路由器)进行处理。超出 L2(MAC 层)的处理通常包括更深层的解析、L3 隧道解密 (IPSec) 以及加密 SSL 流量与 TCP/UDP 流量的处理。数据包处理涉及传入数据包的解析与分类以及高吞吐量 (25–400Gb/s) 的庞大流量 (1–20M) 的处理。由于需要大量计算资源(核心),NPU 可以用于相对更高速率的数据包处理,但是无法实现低时延、高性能可扩展流量处理,因为流量处理采用 MIPS/RISC 核心,而根据其可用性来调度此类核心难度很大。采用基于FPGA的安全设备可以有效消除基于 CPU 和 NPU 的架构所带来的上述限制。

安全设备的流量处理

流量处理是数据包处理的更高级别的抽象,因为一个数据流是由类型相似的众多数据包组成。流量处理包括以下主要组成部分:

● 数据包解析

● 数据包查找

o 路由查找

o 根据数据包字段采用通配符搜索的流量查找

● 数据包编辑

o 校验和计算

o 包头封装/解封

o 安全包头封装

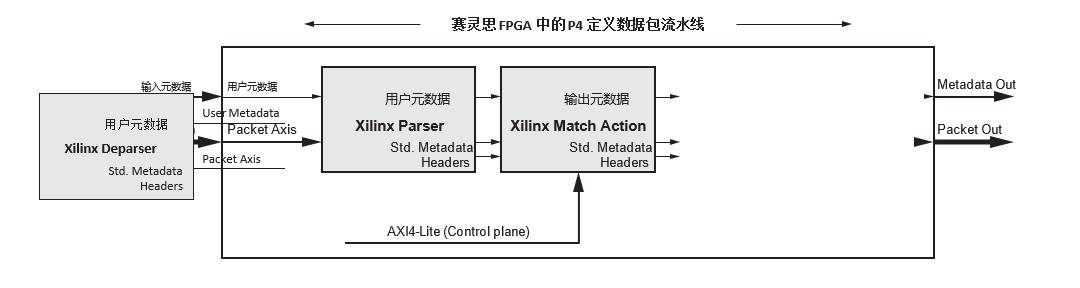

赛灵思提供了采用高级抽象语言 P4 进行数据包处理的工具,其可以实现数据包解析、分类、查找与数据包编辑功能。与基于 RTL 语言的实现相比,使用 P4 完成数据包处理可以在更高的抽象层实现。采用P4可以提高现有可编程FPGA架构的灵活性,因为它可以轻松实现数据包解析、数据包编辑以及流量表条目的修改。

如图 4 所示,P4 介绍可以采用 P4 编译器编译的并且映射在赛灵思 FPGA 中的数据包处理流水线架构,其中采用了基本架构组件。P4 语言定义数据包解析、查找(IPv4、IPv6 和其他数据包字段)以及数据包的编辑(逆解析)。P4定义的架构可以直接应用于安全处理流水线,如:IPSec安全关联 (SA)、安全策略 (SP) 查找以及进/出流量的隧道处理实现。

图4 基于 P4 的数据包处理流量分类与查找

数据包处理的三个主要组成部分包括:

数据包解析:来自多个应用,访问企业网络与数据中心网络不同节点所产生的流量需要针对具体流量类型分类。解析过程涉及众多数据包参数的提取,其中包括 L2 包头、L3 包头以及来自数据包已知偏移量的字段。这些解析需求随应用不同以及数据包不同位置的签名不同而变化。FPGA 的灵活架构加上 P4 定义的解析器能够满足这些不断变化的分类需求。

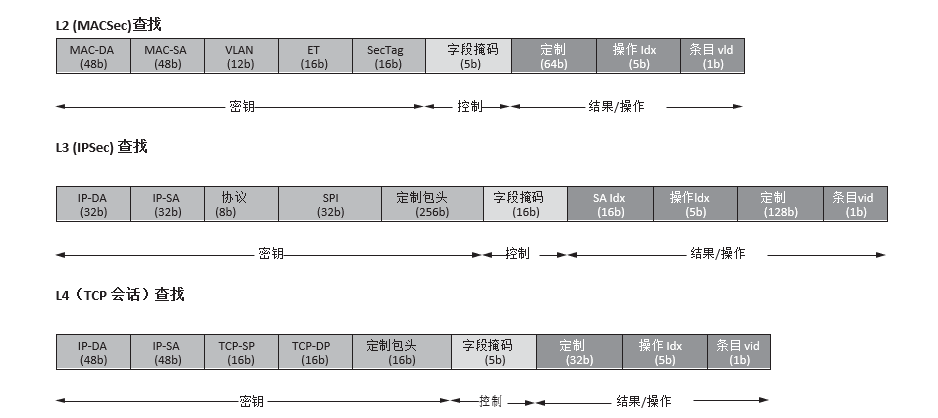

数据包查找:完成解析之后,需要根据流量的类型对数据包进行分类。加密的数据包根据协议与安全包头字段进行解密处理。匹配操作模块对数据包解析器模块生成的搜索密钥进行查找,以实现目的地/操作分配。对于加密流量,秘钥搜索包括安全关联与安全策略的确定,它可以决定应用于加密数据包的解密密钥信息和策略。L2 加密数据包 (MACSec) 需要更简单直接的查找,而更高层的加密查找可能更加复杂,具有更宽泛的密钥与结果值。图5 介绍了 MACSec、IPSec 和 TCP 协议的查找示例。查找次数随网络节点变化,不过某些情况下一些流量类别需要多层查找。

图5 L2/L3/L4 安全实现方案查找示例

上述查找特定于安全处理。此外,防火墙也可以针对路由器功能、网络地址转换 (NAT) 以及传入流量的策略(或访问控制)查找实现附加查找。

以下安全与网络查找类别包括精确匹配、最长前缀匹配 (LPM) 和通配符搜索,其采用由包头字段组成的密钥:

● 路由查找

● NAT 查找

● 采用多个字段的流量分类

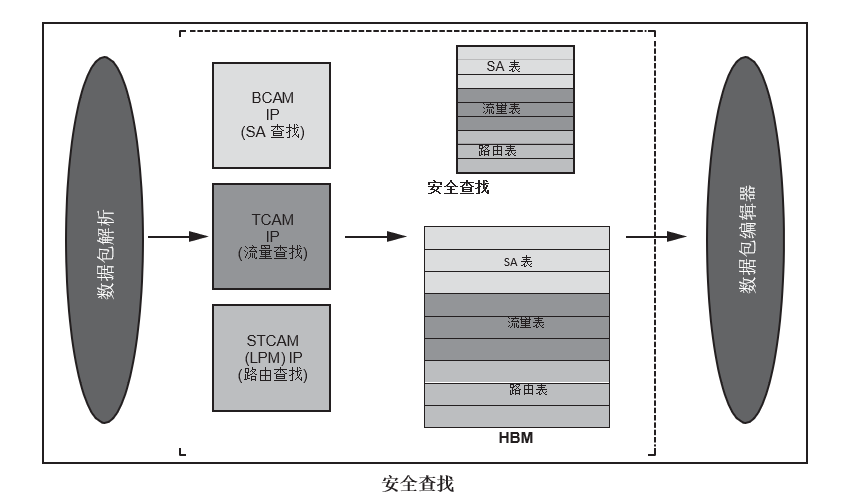

如图 6 所示,数据包处理查找可分为三类,有各自的表和密钥大小要求。

图6 采用基于 FPGA 的安全设备进行查找

赛灵思的 IP 产品组合包括用于二进制匹配、通配符三元匹配和最长前缀匹配的搜索 IP。这些搜索 IP 可以灵活组合,以适应所有采用片上 SRAM 与 DRAM (HBM) 的赛灵思 FPGA。这三类搜索 IP 全部支持 100Mb/s 至 400Gb/s 吞吐量。

秘钥宽度、结果宽度和表内的条目数量可以决定 FPGA 所用片上逻辑资源和存储器 (SRAM/DRAM) 的数量。由于赛灵思拥有具有不同资源(逻辑/存储器)数量的广泛器件类别,因此用户能够针对其吞吐量与表大小要求选择具有适当资源的赛灵思器件。此外,查找 IP 配备用于修改和更新流量表条目的应用层软件 API。

评论