针对无线网络的入侵检测系统的设计

随着笔记本电脑、个人数字代理(PDA) 以及3G 通信等技术的发展, 人们使用信息技术进行通信联系和交流的空间、灵活性得到不断拓展。无线网络尤其是3G 网络成为技术发展和社会应用的新宠。各种类型的移动数据终端以及多媒体终端得到广泛应用, 促使传统网络由有线向无线、由固定向移动、由单一业务向多媒体的发展。然而, 这种扩展给用户带来了更大的自由度的同时,也带来了安全上的挑战。由于无线信道的开放性和移动设备在存储能力、计算能力和供电方面的局限性, 无线网络面临着更复杂的安全威胁和隐患。如何构造一个安全可靠的无线局域网已经成为一个迫切需要解决的问题。

本文引用地址:http://www.eepw.com.cn/article/161487.htm1 IDS 基本原理

入侵检测系统(IDS) 是一种主动保护自己免受攻击的网络安全系统。入侵检测系统对网络行为进行实时检测, 可以记录和阻止某些网络行为, 被认为是防火墙之后的第二道安全闸门, 可与防火墙配合工作。

IDS 扫描当前网络的活动, 监视和记录网络的流量, 根据定义好的规则来过滤经主机网卡的流量, 并提供实时报警。入侵检测系统至少应包括3 个功能模块:

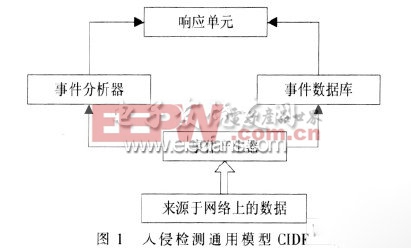

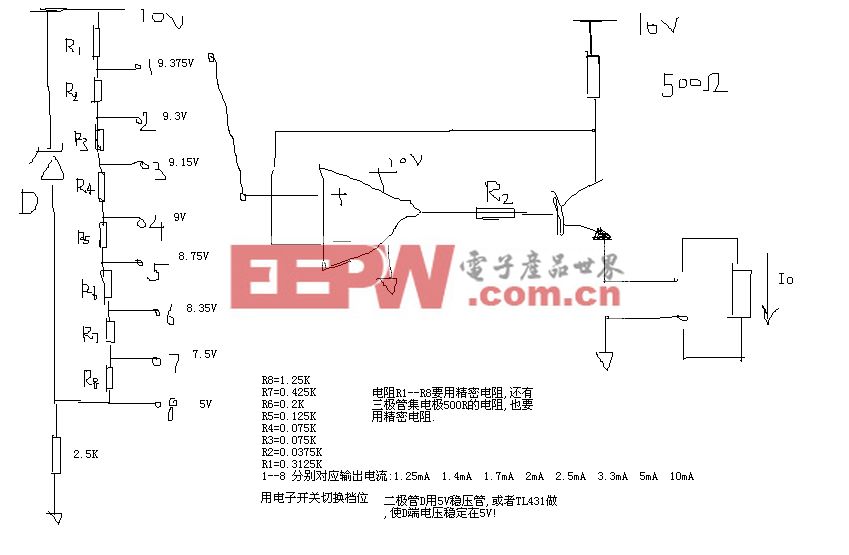

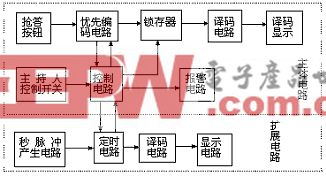

提供事件记录流的信息源、发现入侵迹象的分析引擎和基于分析引擎的响应部件。公共入侵检测框架CIDF 阐述了一个入侵检测系统的通用模型, 即入侵检测系统的四个组件: 事件产生器、事件分析器、响应单元和事件数据库, 共通用模型如图1 所示。CIDF 将需要分析的数据统称为事件。

2 无线网络入侵检测系统架构

2.1 入侵检测体系结构

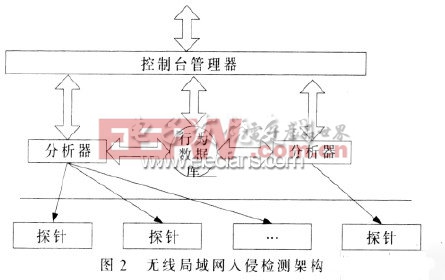

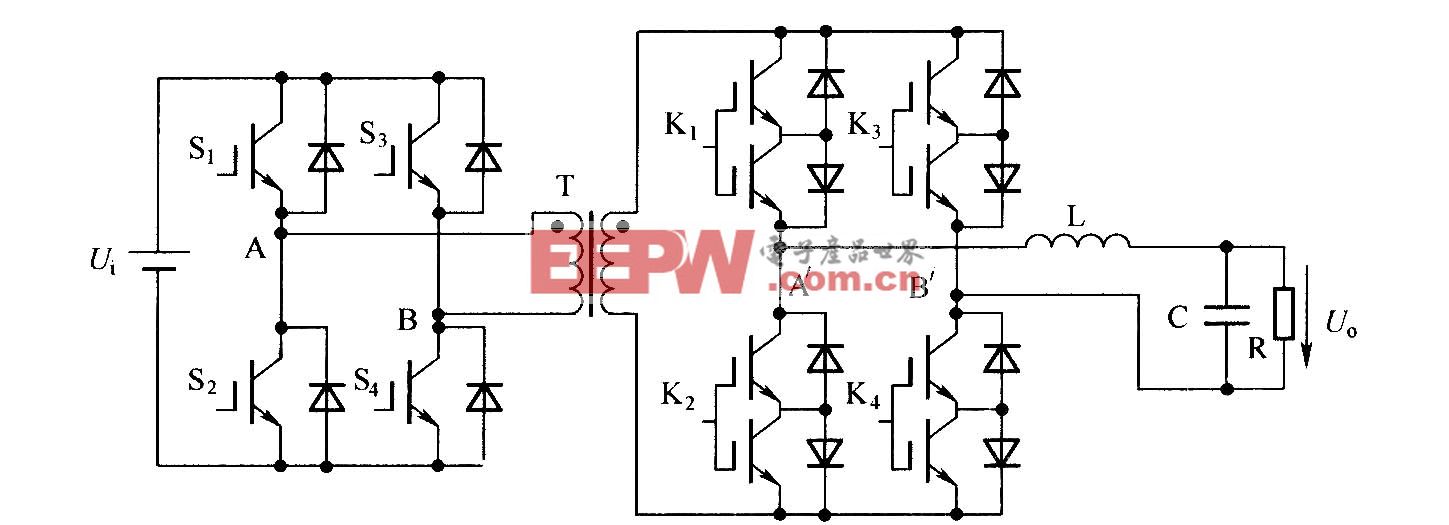

目前比较成熟的入侵检测方法是异常检测和误用检测两种类型。异常检测是根据使用者的行为或资源使用状况的正常程度来判断是否入侵。异常检测与系统相对无关, 通用性较强, 其主要缺陷是误检率较高。误用检测有时也称为特征分析或基于知识的检测, 根据已定义的入侵模式, 判断在实际的安全审计数据中是否出现这些入侵模式, 这种检测准确度较高, 检测结果有明确的参照性, 便于决策响应, 缺陷是无法检测未知的攻击类型。无线网络的IDS 系统, 必须考虑两者的互补性结合使用, 如图2 所示。

信息获取和预处理层主要由主机探头(HSeNSor) 和网络探头(NSensor) 组成。综合分析决策层包含分析器(AnalysisSvr) 和数据库(DB) , 在获取数据进行预处理后,进一步详细分析和最后的决策融合, 从而制订响应策略和方式。控制管理层则是进行人机交互、控制管理、报警融合以及态势分析。

2.2 入侵单元检测模型

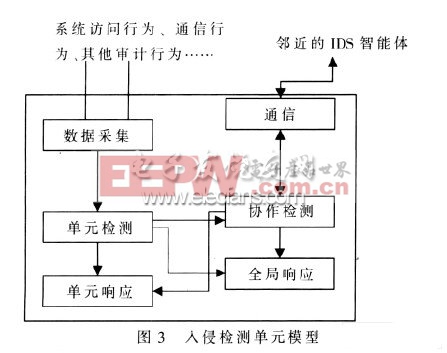

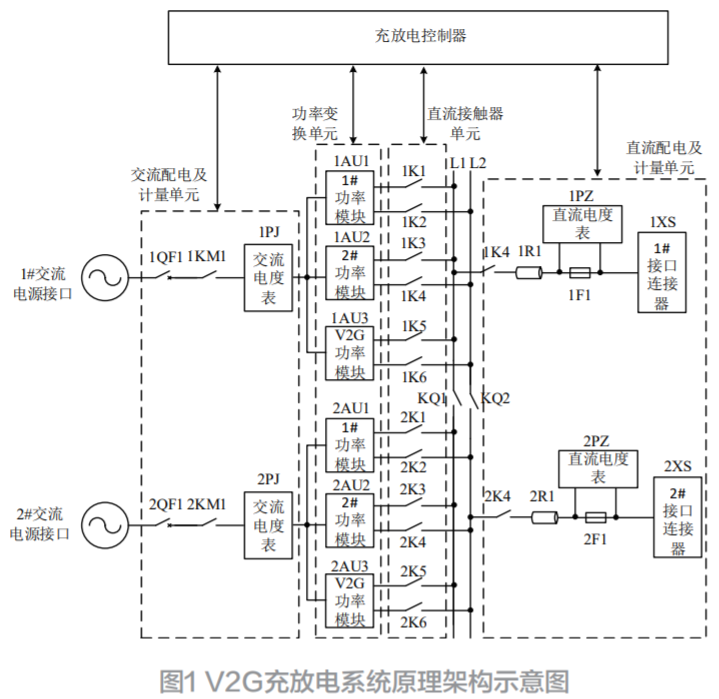

为满足无线网络的需要, 入侵检测与响应系统应采用分布式结构, 且协同工作。网络中的每个节点都参与入侵检测与响应, 每个节点检测本地入侵, 邻近节点进行协作检测。在系统的每个节点都有独立的入侵检测单元, 每个单元能够独立运行, 监测本地行为( 包括用户和系统的行为、节点间的通信行为), 检测来自本地的入侵, 并发起响应。这些入侵检测单元共同组成无线网络的入侵检测系统, 如图3 所示。

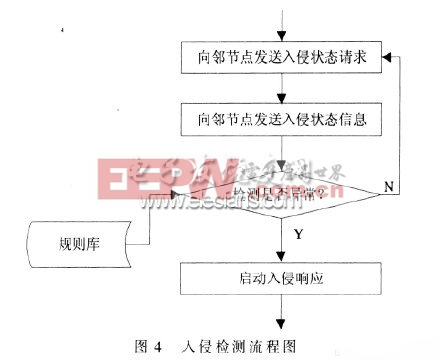

数据采集模块采集实时审计数据, 这些数据包含系统和用户在节点内部的操作行为、通过该节点的通信行为以及在通信范围内、通过该节点可观察到的其他通信行为。协作检测模块的作用是传送邻近节点之间的入侵检测状态信息, 利用最近接收到的其他节点的状态信息, 计算出本节点的入侵检测状态。协作检测的步骤如图4 所示。

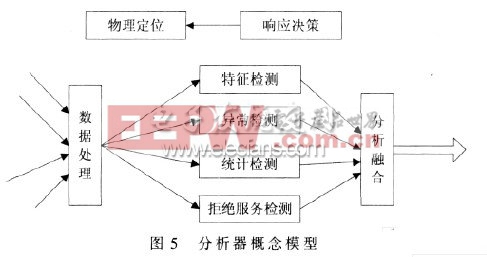

2.3 分析器概念模型与系统部署

分析器概念模型如图5 所示。首先获取来自主机探头和网络探头的数据信息, 然后采用特征检测、异常检测、统计分析、拒绝服务检测等多种方法进行并行分析,把分析的结果采用特定的融合算法进行融合, 从而得出分析结果。分析结果一方面通知控制管理层, 另一方面通知响应决策部分, 驱动响应决策, 并进行物理定位。

IDS 系统部署时, 主机探头安装在客户端操作系统上, 而网络探头则根据其地理环境情况适当布置, 分析机尽可能地放在用户内部网络, 降低分析机的风险, 系统应该部署在电磁波干扰小的地方, 避免由于辐射信号不稳定而带来的影响。

评论