针对无线网络的入侵检测系统的设计

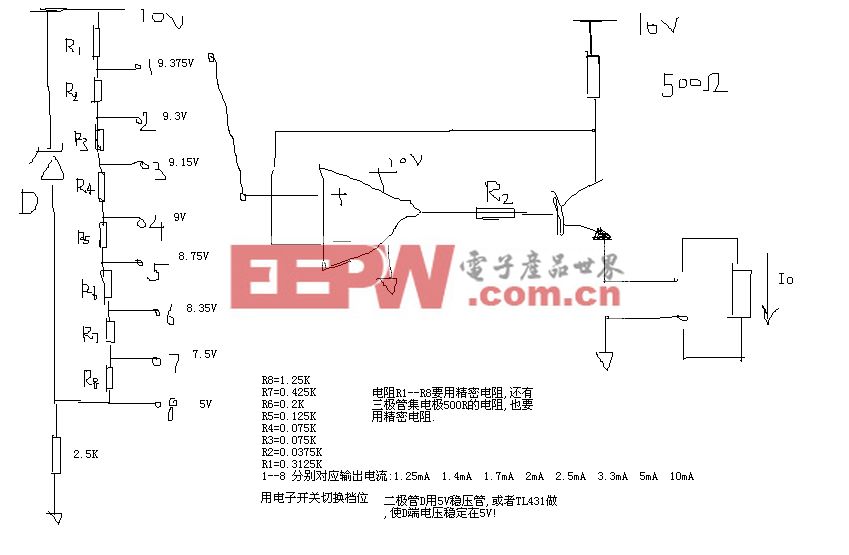

规则解析模块将从控制中心传送过来的规则按照一定的数据结构存储在规则库中, 作为对入侵行为进行判断分析的知识库。在该模块的设计中, 本文采用动态生成链表的方式构建规则的语法树, 把所选择的规则存储在数据检测器所在的主机内存中, 规则链表的结构如图9 所示。

第一层是具有相同处理动作(Alert ( 警告),Log ( 记录),Pass( 忽略)) 的节点, 以RuleListNode 结构表示。其次,是在具有相同处理动作的基础上, 按照不同的协议类型(IP, TCP, ICMP 和UDP) 再分成几条链表。而在每条链表中, 具有相同源IP 地址、目的IP 地址、源端口和目的端口的规则头节点RuleTreeNode 构成了结构图的第二层。以下的几层由具有相同源IP 地址、目的IP 地址、源端口和目的端口所对应的规则选项节点即tTreeNode 组成。例如在一组规则中有45 条检测CGI-BIN 探测活动的规则, 而它们都具有相同的源/目的IP 地址及端口号, 则它们在链表中可以将这些共同属性压缩到一个单独的RuleTreeNode 节点中, 而每个不同的属性( 规则选项) 保存在与RuleTreeNode 节点相连的OptTreeNode 节点中。这样的结构方式, 将大大有助于提高检测速度。

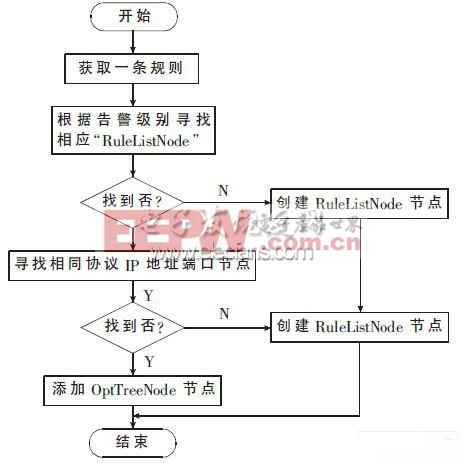

建立规则链表的流程如下: 首先读取规则文件, 检查规则文件是否存在并可读, 然后依次读取每一条规则, 同时进行多行规则的整理; 对规则进行解析, 按类型进行分支处理, 并用相应的规则语法表示, 建立规则语法树; 最后进行一些完善操作, 如连接所有的动态规则,进行规则树的完整性检查。其中解释规则并将其添加到规则链表的流程如图10 所示。

图10 规则解析模块流程

作为个人通信的一个重要的组成部分, 无线局域网在现实及未来的社会生活中将得到广泛的应用。无线入侵检测技术也将必然随着计算机技术的发展而发展, 随着无线网络的普及和移动设备的性能的提高而得到进一步的发展。下一步将在本文研究的基础上, 重点解决入侵检测系统的应用瓶颈问题, 以大幅度提升检测准确性以及大量应用网络环境下的系统性能。

评论