- 除了应对原有攻击,现在网络管理员希望入侵检测系统(IDS)和入侵防御系统(IPS)还可以检测网页应用攻击,包括感知异常情况,本文将帮你了解IDS和IPS,以及如何整合它们,实现完美保护。IDS vs IPS选择一款IDS和IPS最困

- 关键字:

入侵 IPS 系统 IDS 检测系统 防御

- 标签:IDS FPGA入侵检测技术作为网络安全中的一项重要技术已有近30年的发展历史,随着中国移动网络的开放与发展,入侵检测系统(IDS)也逐渐成为保卫中国移动网络安全不可或缺的安全设备之一。在入侵检测技术发展过程

- 关键字:

检测技术 入侵 网络安全

- 基于ARM及GPRS的远程入侵监控报警系统的设计,摘要:为了实现远程入侵监控报警的需求,设计了一种基于MMS功能的红外入侵检测监控报警系统,该系统把红外技术、彩信技术、无线通信技术充分结合起来,实现了将监控现场采集的入侵者图片通过GPRS网络以彩信的形式发送

- 关键字:

监控 报警系统 设计 入侵 远程 ARM GPRS 基于

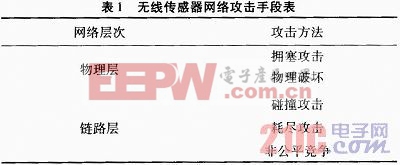

- 摘要 无线传感器网络与传统网络存在较大差异,传统入侵检测技术不能有效地应用于无线传感器网络。文中分析了无线传感器网络面临的安全威胁;总结了现有的无线传感器网络入侵检测方案;在综合现有无线传感器网络入侵检

- 关键字:

检测系统 入侵 网络 传感器 无线

- 摘要:随着互联网应用的普及,网络攻击行为愈来愈严重。依据IPv6协议的扩展头、包头结构、地址结构和安全机制,设计了IPv6环境下的协议解码和协议分析的过程。提出了一种新的基于协议分析的网络入侵检测系统框架。通

- 关键字:

检测系统 研究 设计 入侵 网络 IPv6 动态 基于

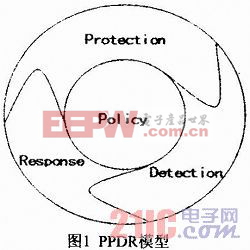

- 随着笔记本电脑、个人数字代理(PDA) 以及3G 通信等技术的发展, 人们使用信息技术进行通信联系和交流的空间、灵活性得到不断拓展。无线网络尤其是3G 网络成为技术发展和社会应用的新宠。各种类型的移动数据终端以及

- 关键字:

设计 检测系统 入侵 无线网络 针对

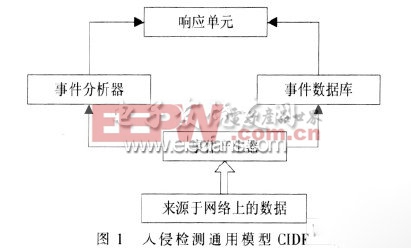

- 摘要:基于滥用和基于异常的检测模型是IDS系统两大检测模型,其对应的技术即为网络引擎和主机代理。本文主机代理采用基于异常的模型进行入侵检测,与数据库中存储的入侵特征库进行比较,从而判断是否是一次攻击,从而

- 关键字:

研究 实现 检测系统 入侵 网络 引擎 基于

- 随着人们居住和生活水平的提高,住宅防入侵逐渐受到重视。在现实生活中,住宅被入侵是小概率事件,但入室盗窃...

- 关键字:

住宅 入侵 红外智能识别报警

- 摘要:为了提高交通事故现场防护水平和预防二次事故,利用C8051F020单片机以及MMA7260,MicroMag2等传感器设计了一种设备,对车辆入侵进行检测,迅速有效地判断车辆是否侵入防护现场,根据检测结果实现报警。

关键

- 关键字:

设计 设备 入侵 现场 交通事故

- 介绍一种来人探测装置的原理及特点。该装置基于PICl6F628A单片机,采用一对收发独立的超声波换能器,利用多普勒效应,在一定空间内能够有效地探测到是否有人进入,并且能够输出信号控制照明设备的开关。 使用超声

- 关键字:

设计 软硬件 装置 探测 入侵

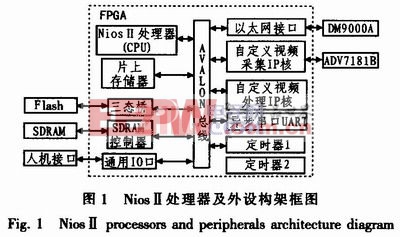

- 摘要:研究一种基于SOPC技术的列车分布式环境异物入侵监测系统,系统将视频数据的采集、处理与传输集成到单片FPGA上,采集和处理部分用硬件描述语言编写成硬件模块,作为外设挂到NiosⅡ系统中,传输部分采用以太网接

- 关键字:

监测 系统 研究 入侵 异物 SOPC 列车 环境 基于

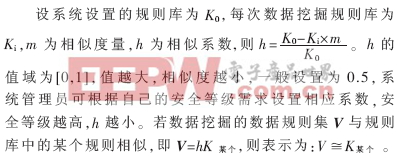

- 为了解决异常入侵检测系统中出现的噪音数据信息干扰、不完整信息挖掘和进攻模式不断变化等问题,提出了一种新的基于数据挖掘技术的异常入侵检测系统模型。该模型通过数据挖掘技术、相似度检测、滑动窗口和动态更新规则库的方法,有效地解决了数据纯净难度问题,提高了检测效率,增加了信息检测的预警率,实现了对检测系统的实时更新。

- 关键字:

入侵 检测系统 异常 技术 数据挖掘 基于

- 介绍一种来人探测装置的原理及特点。该装置基于PICl6F628A单片机,采用一对收发独立的超声波换能器,利用多普勒效应,在一定空间内能够有效地探测到是否有人进入,并且能够输出信号控制照明设备的开关。

- 关键字:

装置 探测 入侵 PICl6F628A 基于

入侵介绍

您好,目前还没有人创建词条入侵!

欢迎您创建该词条,阐述对入侵的理解,并与今后在此搜索入侵的朋友们分享。

创建词条

关于我们 -

广告服务 -

企业会员服务 -

网站地图 -

联系我们 -

征稿 -

友情链接 -

手机EEPW

Copyright ©2000-2015 ELECTRONIC ENGINEERING & PRODUCT WORLD. All rights reserved.

《电子产品世界》杂志社 版权所有 北京东晓国际技术信息咨询有限公司

京ICP备12027778号-2 北京市公安局备案:1101082052 京公网安备11010802012473