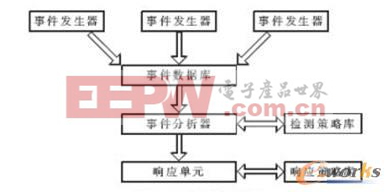

基于数据挖掘技术的入侵检测系统解决方案

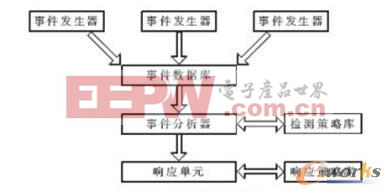

3.1模块功能简述

(1)嗅探器主要进行数据收集,它只是一个简单的抓取信息的接口。嗅探器所在位置决定入侵检测的局部处理程度。

(2)解码器解码分析捕获的数据包。并把分析结果存到一个指定的数据结构中。

(3)数据预处理负责将网络数据、连接数据转换为挖掘方法所需的数据格式,包括:进一步的过滤、噪声的消除、第三方检测工具检测到的已知攻击。利用误用检测方法对已知的入侵行为与规则库的入侵规则进行匹配,直接找到入侵行为,进行报警。

(4)异常分析器通过使用关联分析和序列分析找到新的攻击,利用异常检测方法将这些异常行为送往规则库。

(5)日志记录保存2种记录:未知网络正常行为产生的数据包信息和未知入侵行为产生的数据包信息。

(6)规则库保存入侵检测规则,为误用检测提供依据。

(7)报警器当偏离分析器报告有异常行为时,报警器通过人机界面向管理员发出通知,其形式可以是E-mail。控制台报警、日志条目、可视化的工具。

(8)特征提取器对日志中的数据记录进行关联分析,得出关联规则,添加到规则库中。

3.2异常分析器

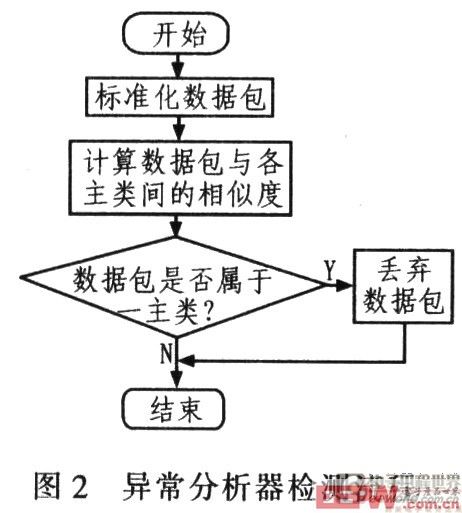

异常分析器使用聚类分析模型产生的网络或主机正常模型检测数据包。它采用K-Means算法作为聚类分析算法。图2为异常分析的流程。

异常分析器的检测过程为:(1)网络或主机数据包标准化;(2)计算网络数据包与主类链表中聚类中心的相似度:(3)若该网络数据包与某一主类的相似度小于聚类半径R,则表明其是正常的网络数据包,将其丢弃;(4)若该网络数据包与所有主类的相似度大于聚类半径R,则表明其是异常的网络数据包。

3.3特征提取器

特征提取器用于分析未知的异常数据包,挖掘网络异常数据包中潜在的入侵行为模式,产生相应的关联规则集.添加到规则库中。该模块采用Apriori算法进行关联规则的挖掘,其工作流程如图3所示。

评论