基于4A技术的统一身份管理在企业门户系统中的应用

24A原理和统一身份管理

门户系统中的4A技术,为整个系统的安全性提供了完善的平台保障。

最初的4A技术核心是单点登录(Single Sign-On),随着各企业不断开展电子商务和将内部资源不同程度地向客户、合作伙伴及员工开放,对于企业至关重要的信息财产安全越发显得重视,尤其是在信息访问越发便捷的背景下,这些资产也暴露在越来越多的威胁中。毫无疑问,信息保护的私密性、完整性、真实性和可靠性的需求日益突出,系统和安全管理人员需要对企业内部的用户和各种资源进行集中管理、集中权限分配、集中审计,从技术上保证支撑系统安全策略的实施,即,构建信息级的企业安全必须解决用户的帐号(Account)管理、认证(Authentication)管理、授权(Authorization)管理和安全审计(Audit)方面的问题,即4A解决方案[3]。

帐号管理即是将自然人与其拥有的所有系统帐号的关联进行集中管理,包括按照密码策略自动更改密码、4不同系统间的帐号同步等。一般帐号管理的实体部件通常采用目录服务器,基于“属性:值”对和层级树状逻辑组织的用户帐号数据,更加适合轻量目录访问协议(LDAP)的处理。

认证管理用以实现支撑系统对操作者身份的合法性检查。对信息系统中的各种服务和应用来说,身份认证是一个基本的安全考虑,只有通过系统预设规则的身份认证,才能够接触系统功能和应用系统的数据。

授权管理是指对用户使用支撑系统资源的具体情况进行合理分配的技术,实现不同用户对系统不同部分资源的访问按安全和数据敏感级别定义系统内部资源的访问权限。

审计管理是指收集、记录用户对支撑系统资源的使用情况,以便于统计用户对网络资源的访问情况,并且在出现安全事故时,可以追踪原因,追究相关人员的责任,以减少由于内部计算机用户滥用网络资源造成的安全危害。

3 企业门户系统中的统一身份管理应用

下面以基于J2EE体系的门户和统一身份管理服务为例加以说明。

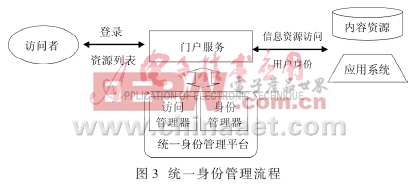

统一身份管理流程如图3所示,统一身份管理平台与企业门户服务紧密集成,提供统一认证、统一授权、访问控制、单点登录和行为审计5大功能,完成访问者与门户之间的登录和资源列表返回、信息资源访问请求和用户身份传递等前后台的身份识别和信息访问过程。统一身份管理平台一般包含访问管理器和身份管理器两个逻辑部分。本文引用地址:https://www.eepw.com.cn/article/180044.htm

(1) 访问管理器和身份管理器

访问管理器为门户服务提供了针对Web服务器、J2EE应用服务器、Web代理服务器以及典型企业应用的多个策略代理 (Policy Agent) ;另外,它还提供了访问管理器 SDK,用以集成企业的Java或C/C++应用,实现集中认证、授权和单点登录[4]。

用户管理与信息同步系统由身份管理器实现,对各应用或子网络系统用户帐号的集中管理,包括用户帐号在其相对应的应用系统里的自动创建及创建的规则,帐号生成的审批流程管理,帐号的禁用和销毁,帐号在各个应用系统之间的对应关系及同步,口令的管理,提供统一的管理界面和分级授权管理,帐号的审计和风险分析等。身份管理器也是一个标准的J2EE应用系统,它通过部署于其本身服务器端(而不是要管理的应用系统一端)的资源适配器创建和管理在各个应用系统上的用户帐号。

(2) 统一认证

访问管理器提供了公共的认证服务架构,具有灵活的认证方式和多种认证服务接口。因此,基于统一的认证服务的应用系统间可以实现单点登录。

访问管理器提供的认证服务基于JAAS(Java认证与授权服务)框架,提供Java和XML/HTTP两种应用认证接口。

(3) 认证方式定制化接口

不同的认证方式具有不同的安全性、易用性和部署成本。因此,针对企业门户中不同的用户群与不同的应用范围,需要对认证方式进行定制化。在访问管理器中,可以根据角色、用户、服务指定不同的认证方式,也可以在认证时直接指定认证模块。对于不同组织、角色和服务,可以配置个性化的认证选项。

访问管理器为应用程序提供两种类型的认证编程接口。对基于Java的应用系统(包括基于JSP的WEB应用系统和基于Java的应用程序)可以使用Java编程接口;对于非Java的应用系统,可以使用XML/HTTP编程接口或C/C++编程接口。

(4) 单点登录支持

单点登录的根本原理是保持用户的会话(session)状态。访问管理器对单点登录提供的SDK级别的支持,其中包括单点登录令牌的创建与验证。以Web应用的单点登录为例:用户通过访问管理器的认证页面进行认证,认证通过之后,平台为该用户创建一个单点登录令牌,并将该令牌的ID通过cookie返回至用户浏览器;当用户访问Web应用系统时,单点登录令牌ID自动通过cookie传递至Web应用系统,Web应用系统可以通过单点登录令牌ID还原单点登录令牌,并向Access Manager验证单点登录令牌是否有效。如果有效,则应用系统可以从单点登录令牌获取用户身份信息,而不再需要用户进行再次认证。对于C/S结构的应用,单点登录过程类似,只是单点登录令牌ID的传递方式不同。

综上,基于4A技术的统一身份管理为企业门户服务带来较为全面的安全保障,从人员、访问、授权和审计等角度保护企业内部应用的数据的合法使用,具有如下优点:

(1)统一认证、授权和审计,管理维护工作复杂度大幅度降低,减少维护操作带来的故障隐患;

(2)统一监管,企业系统安全状况随时被自动监管;

(3)免去用户在各系统间切换时需要再次输入用户名和口令的繁琐操作,减少帐号密码泄露机会;

(4)对各个系统进行统一的访问审计,利于综合分析,及时发现入侵行为。

但从技术实现方式和用户使用效果上看,基于4A的统一身份管理也存在着一定的不足,具体表现为:

(1)技术实现方式限制较多,例如基于策略代理的SSO,对门户系统产品提出固定要求,对特定产品的版本、未提供开放接口的系统缺乏灵活的处理方法;

(2)合规审计能力一般不强,多数产品只提供以日志为主的审计能力,以及基于日志的数据传输接口由第三方模块完成审计报告。

相信,随着企业门户对安全管控需求的不断细化,随着各厂家产品和技术的发展,4A技术对企业门户安全的贡献将越来越突出。

评论