掌握交换机设定秘籍守护网络安全

SNMPv3安全参数界面

SNMPv3建议的安全模型是基于用户的安全模型,即USM。USM对网管消息进行加密和认证是基于用户进行的,具体地说就是用什么协议和密钥进行加密和认证均由用户名称userName)权威引擎标识符(EngineID)来决定(推荐加密协议CBCDES,认证协议HMAC-MD5-96和HMAC-SHA-96),通过认证、加密和时限提供数据完整性、数据源认证、数据保密和消息时限服务,从而有效防止非授权用户对管理信息的修改、伪装和窃听。

但SNMP也存在着一定的问题,它使用嵌入到网络设施中的代理软件来收集网络通信信息和有关网络设备的统计数据,代理不断地收集统计数据并记录到MIB中,网络管理人员通过向代理的MIB发出查询信号(轮询)可以得到这些信息。虽然MIB计数器将统计数据的总和记录下来了,但它无法对日常通信量进行历史分析。而为了能全面地查看通信流量和变化率,管理人员必须不断地轮询SNMP代理,这就带来了巨大的工作量。

这时SNMP建立在轮询管理上的两个明显弱点便显现出来,如在大型的网络中,轮询会产生巨大的网络管理通信量,因而导致通信拥挤情况的发生;它将收集数据的负担加在网络管理控制台上,管理站也许能轻松地收集8个网段的信息,但当它们监控48个网段时恐怕就难以应付了。

更为可靠的SSH安全协议

至于通过FTP、POP和Telnet等网络服务应用的,由于它们都有一个致命的弱点——在网络上以明文的方式传送数据、用户帐号及用户口令,很容易受到中间人(man-in-the-middle)攻击方式的攻击,遭遇口令窃取。但采用SSH进行通讯时,用户名及口令均进行了加密,可有效防止非法用户对口令的窃听,便于网管人员进行远程的安全网络管理。

SSH是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用SSH协议可以有效防止远程管理过程中的信息泄露问题。透过SSH可以对所有传输的数据进行加密,也能够防止DNS欺骗和IP欺骗。

SSH之另一项优点为其传输的数据是经过压缩的,所以可以加快传输的速度。SSH有很多功能,它既可以代替Telnet,又可以为FTP、POP、甚至为PPP提供一个安全的“通道”。

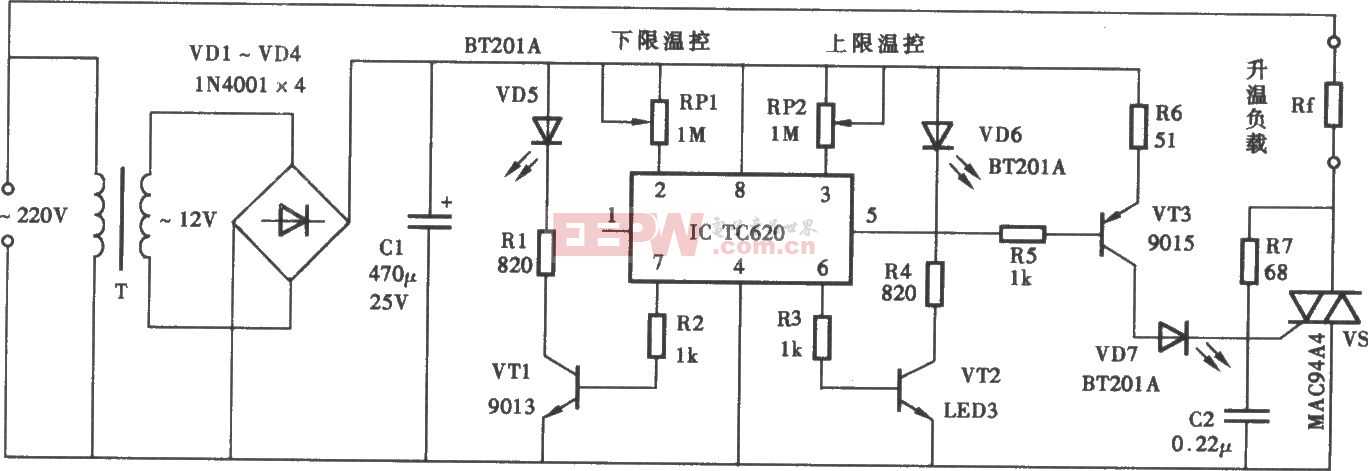

系统日志syslog

对于交换机的安全设置,不可缺少的是关于syslog日志功能的利用。该功能可以将系统错误、系统配置、状态变化、状态定期报告、系统退出等用户设定的期望信息传送给日志服务器,网管人员依据这些信息掌握设备的运行状况,及早发现问题,及时进行配置设定和排障,保障网络安全稳定地运行。

系统日志syslog界面

syslog常被称为系统日志或系统记录,是一种用来在网际网路协议(TCP/IP)的网路中传递记录档讯息的标准。syslog协议属于一种主从式协议,syslog发送端会传送出一个小的文字讯息(小于1024位元组)到syslog接收端。接收端通常名为“syslogd”、“syslog daemon”或syslog服务器。

系统日志讯息可以被以UDP协议或TCP协议来传送,并且是以明码型态被传送的。不过由于SSL加密外套(例如Stunnel、sslio或sslwrap等)并非syslog协议本身的一部分,因此可以被用来透过SSL/TLS方式提供一层加密。

syslog通常被用于资讯系统管理及资料审核,虽然它有不少缺陷,但仍获得相当多装置及各种平台终端的支持。因此syslog能被用来将来自许多不同类型系统的日志记录整合到集中的储存库中。

设定watchdog

watchdog通过设定一个计时器,如果设定的时间间隔内计时器没有重启,则生成一个内在CPU重启指令,使设备重新启动,这一功能可使交换机在紧急故障或意外情况下时可智能自动重启,保障网络的安全运行。

硬件watchdog比软件watchdog有更好的可靠性。软件watchdog基于内核的定时器实现,当内核或中断出现异常时,软件watchdog将会失效。而硬件watchdog由自身的硬件电路控制, 独立于内核。无论当前系统状态如何,硬件watchdog在设定的时间间隔内没有被执行写操作,仍会重新启动系统。

秘籍五:查看是否可通过双镜像文件恢复

现在一些新型的交换机已经具备了双映像文件,这一功能可保护设备在异常情况下(固件升级失败等)仍然可正常启动运行。

交换机文件系统分majoy和mirror两部分进行保存,如果一个文件系统损害或中断,另外一个文件系统会将其重写,如果两个文件系统都损害,则设备会清除两个文件系统并重写为出厂时默认设置,确保系统安全启动运行。

秘籍六:限制流量控制

通过交换机的流量控制功能,可以把流经端口的异常流量限制在一定的范围内。

例如,思科交换机具有基于端口的流量控制功能,能够实现风暴控制、端口保护和端口安全。

风暴控制能够缓解单播、广播或组播包导致的网络变慢,通过对不同种类流量设定一个阈值,交换机在端口流量达到设定值时启动流量控制功能甚至将端口宕掉。

端口保护类似于端口隔离,设置了端口保护功能的端口之间不交换任何流量。

端口安全是对未经许可的地址进行端口级的访问限制。现在华为交换机也提供流量控制和广播风暴抑制比等端口控制功能。

流量控制功能用于交换机与交换机之间在发生拥塞时通知对方暂时停止发送数据包,以避免报文丢失。广播风暴抑制可以限制广播流量的大小,对超过设定值的广播流量进行丢弃处理。

不过,交换机的流量控制功能只能对经过端口的各类流量进行简单的速率限制,将广播、组播的异常流量限制在一定的范围内,而无法区分哪些是正常流量,哪些是异常流量。同时,如何设定一个合适的阈值也比较困难。如果需要对报文做更进一步的控制用户可以采用ACL(访问控制列表 )。

ACL利用IP地址、TCP/UDP端口等对进出交换机的报文进行过滤,根据预设条件,对报文做出允许转发或阻塞的决定。思科和华为的交换机均支持IP ACL和MAC ACL,每种ACL分别支持标准格式和扩展格式。标准格式的ACL根据源地址和上层协议类型进行过滤,扩展格式的ACL根据源地址、目的地址以及上层协议类型进行过滤。

评论