SHA-256主/从安全认证系统工作原理

质询-应答安全认证

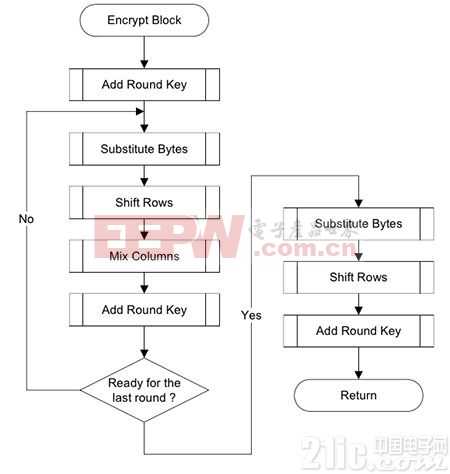

安全认证的主要目的是验证所连接的对象真实有效。基于对称密钥的认证方法将密钥和被验证数据(即“信息”)作为输入以计算MAC.主机利用预先制定的密钥和相同信息数据执行相同的计算,然后将计算得到的MAC与从安全认证器接收到的MAC进行比较。如果两个MAC完全相同,则说明安全认证器是系统的一部分。

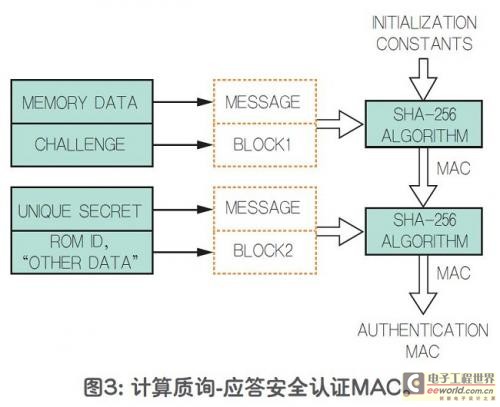

在这种SHA-256安全认证系统中,信息是主机质询和安全认证器中储存的数据单元组合。质询基于随机数据,这一点至关重要,如果质询从不变化,就为资源窃取打开了方便之门,即攻击者记录并恢复有效的静态MAC,而非即时计算MAC.

安全认证器利用质询、密钥、存储器数据及附加数据计算一个MAC (图3)。如果安全认证器能够计算任何质询码的有效MAC,则可以认为其已知密钥并被视为可靠。

数据保护(安全认证写操作)

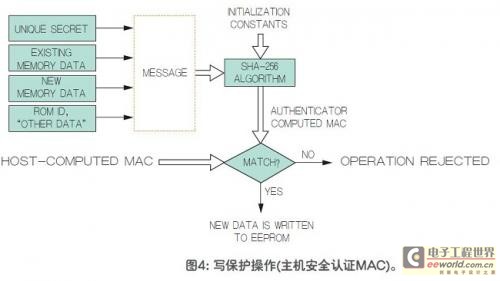

除有效性验证以外,多数系统还需要确保安全认证器中储存的数据可信。出于这一考虑,可对安全认证器中的部分或全部EEPROM进行“安全保护”。如果激活安全保护,在执行存储器写操作时,要求主机向安全认证器提供主机安全认证MAC,证明自身的有效性。

主机安全认证MAC是利用新的存储器数据、已有存储器数据、安全认证器的唯一密钥以及ROM ID、附加数据计算得到的。安全认证器使用自身的密钥按照相同方式计算一个MAC.

合法主机重建安全认证器的密钥,能够生成有效的写保护MAC.接收到来自主机的MAC时,安全认证器将其与自身的计算结果进行比较。只有两个MAC相匹配时,才允许将数据写入EEPROM.即使MAC正确,也不能更改受写保护的用户存储区域(图4)。

密钥保护

安全认证器的密钥和协处理器的主密钥通过硬件设计进行读保护。如果需要,密钥可采取写保护,防止利用已知密钥代替未知密钥来篡改安全认证器的存储数据。绑定数据一般储存在协处理器的存储器内,应在安装之后进行读保护。只要在受信任的生产环境下针对应用设置协处理器和安全认证器,这种级别的保护就非常有效。

DeepCover

DeepCover技术提供强大、经济的保护方案,可防止试图侦测密钥的芯片级攻击。DeepCover技术包括多种监测芯片级篡改事件的有源电路,采用先进的芯片级布线、布局技术,以及专利技术,有效抵御各种攻击性操作。

双向安全认证

上述系统的密钥认证支持质询-应答安全认证和写保护操作(主机安全认证)。整个用户存储器可用于质询-应答安全认证,双向安全认证适用于储存安全数据(安全认证写操作)的存储器区域。

总结

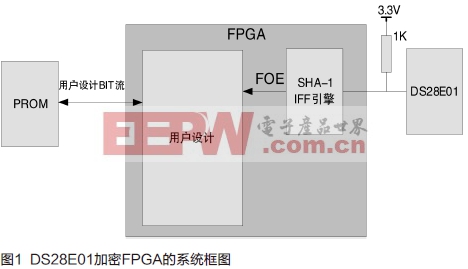

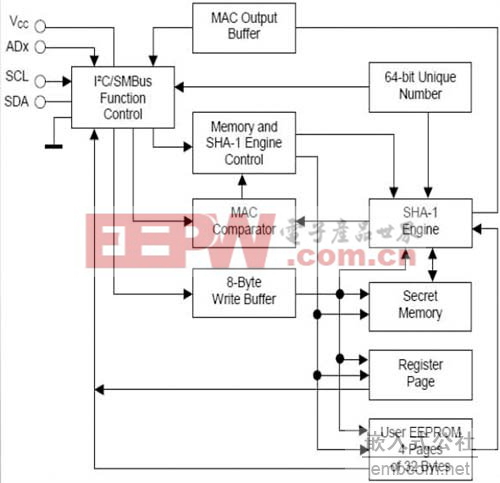

SHA-256的密钥、质询和MAC均为256位,相对于原来的SHA-1安全认证方案有了显著改进。本文介绍了最新的安全认证系统,该系统对主机系统(具有1-Wire主机的SHA-256协处理器)与传感器/外设模块(1-Wire SHA-256安全认证器)的匹配性进行验证。协处理器内部的1-Wire主机代替主机执行实时1-Wire通信。提供三种存储器配置的DeepCover 1-WireSHA-256安全认证器,采用3.3V和1.8V供电,也可选择采用3.3V和1.8V供电的协处理器/主机,支持三种安全认证器件。SHA-256安全认证的实施方案比以往任何时候都简单。

评论