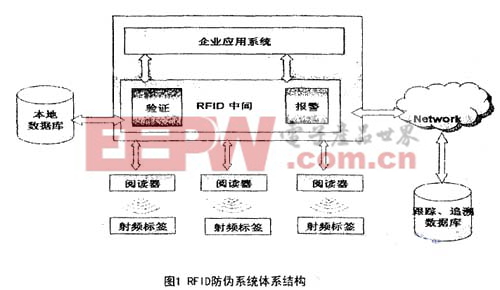

RFID在产品防伪应用中的关键技术研究

2.2.1射频标签和读写器之间的安全分析

防伪体系中,射频标签和读写器之间的安全是非常重要的一个环节,他们之间要保证高度安全防止以下几种情况的出现:

(1)为了复制与/或改变数据,术经授权地读出射频标签。

(2)将外来的射频标签置入某个阅读器的询问范闱内,企图得到非授权的许可。

(3)为了假冒真正的射频标签,窃听无线电通信并重放数据。

为了往一定程度上达到上述目标,防伪安全应该达到如下要求:射频标签与读写器之间必须进行相互鉴别 加密的数据传输 可以设置射频标签永久失效,确保标签的数据不能再被读出。一方面,保护了购买者的隐私:另一方面,保证了包装回收后,不会被用于伪造产品:另外,整个供应链的建立需要很多独立的组织建立,尽量采用兼容性高的射频标签。

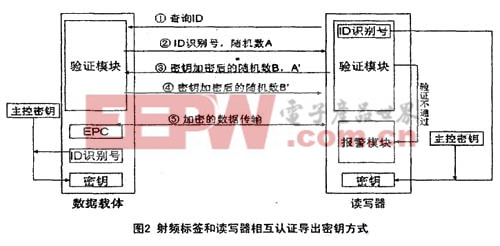

2.2.2利用导出密钥的认证

实现射频标签和读写器的相互认证,目前用的比较多的是导出密钥”的认证,每个射频标签(数据载体)使用不同的密钥来保护,并在射频标签生产过程中读出其序列号,使用加密算法和主控密钥计算出密钥K,从而完成了射频标签的初始化过程。这样每个射频标签都拥有了一个与自己识别号和主控密钥相关的密钥。

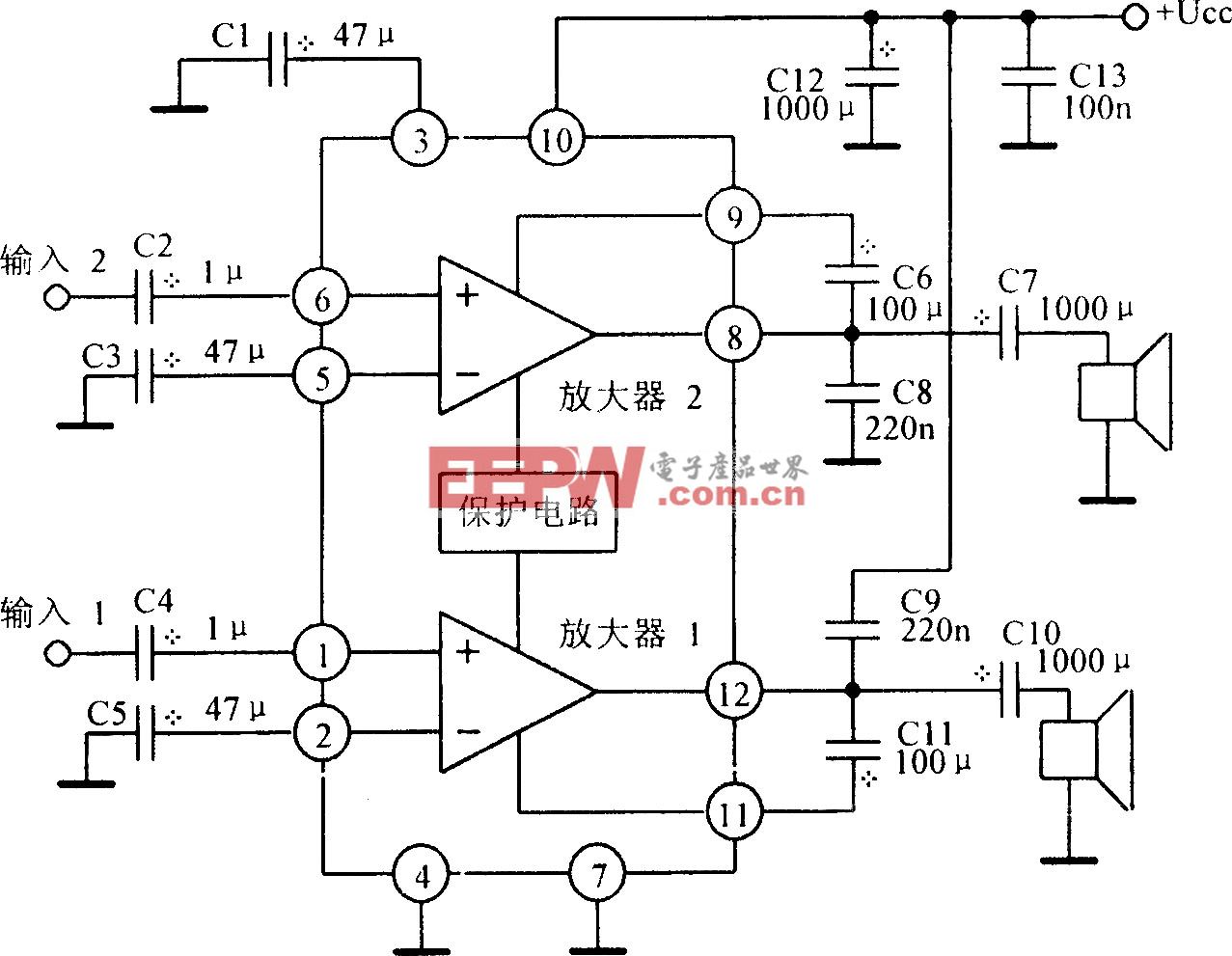

认证过程(参见图2射频标签和读写器相互认证导出密钥方式):

1读写器发送查洵lD识别号口令:

2射频标签返回ID识别号,和一个随机数A,读写器根据ID识别号与主控密钥算出相互认证的密钥K,读写器产生一个随机数B,使用共同的密钥K和共同的密码算法E算出一个加密的数据块,包含两个随机数,发给射频标签;

3射频标签解码,取得随机数A’与A比较,若一致则认为读写器合法,射频标签对B加密,发送给读写器;

4读写器解码得到B’,与B比较,若一致则认为射频标签合法:

5双方进行进一步的通信。

这种设计的主要缺点是:

(1)各企业必须采刚专用的读写器:

(2)由于不能控制掌握读写器的人是谁,冈此密钥一旦泄密,射频标签就很容易被伪造;

(3)普通用户必须到有专用读写器的地方才能查看产品的信息。

鉴于导出密钥的认证方式的上述缺点,做了以下改进,采用基于PKI的中间件双向认证方案:射频标签与读写器的相互认证由RFID中间件实现;合法的产品发送方(是指生产厂家和数据载体中指定的接收方)通过指定或修改数据载体中的接收方公钥MPK来指定下一个接收方;只有合法的接收方通过自己的中间件才可以读取标签中的信息;接收方通过认证后,就可以修改数据标签的公钥MPK,成为了合法的产品发送方。

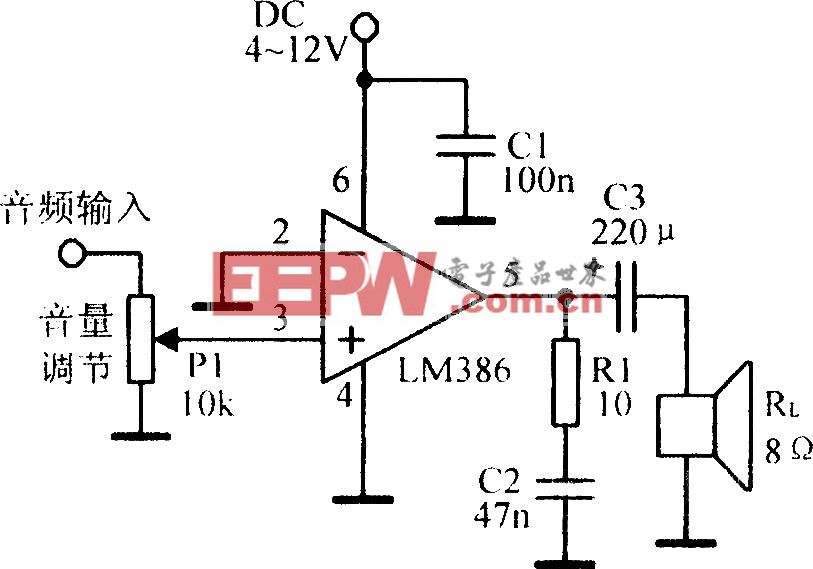

认证过程如图4所示:

① 读写器发送查询命令:

② 数据载体产生一个随机数A,用接收者的公钥MPK加密与厂家身份一起发送到中间件;

③ 中间件的验证模块从公钥数据库中找到该厂家射频标签的公钥RPK;

④ 中间件用接收者的私钥MSK解密得到 再产生一个随机数B,再用自己的私钥MSK加密 ,用射频标签的公钥RPK加密B,一起发送给射频标签;

⑤ 射频标签用接收者的公钥MPK的解密得到 ’,然后 ’与A对比,一致则认为读写器通过验证。射频标签用自己的私钥RSK解密得到B’,然后再用私钥RSK加密B’, 发送给中间件;

⑥ 中间件用公钥RPK解密,得到B”,B与B”比较,相等,则射频标签通过认证;然后双方进行加密的数据传输。

这样做的优点是:

(1)整个通信过程中,对于读写器来说是透明的,只是起到一个传递数据的作用;

(2)相比较单密钥,如果一旦公钥被破解也不会造成标签被伪造;

(3)企业可以不必使刚专用的读写器,只要安装具有验证功能的中间件软件即可;

(4)产品售出后,清除产品中的私钥和数字签名信息,标签中写入公共公钥PPK,消费者可以利用通用的读写器,通过网络,通过一个公用的中问件来检索产品的生产信息及流通信息。如图4所示。

评论