网络隔离边界安全接入技术

1. 跨域安全访问保障

沟通科技安全接入堡垒机方案基于可信路径(TrustedPath)技术、强制访问控制技术、高等级的保障技术,是一种可证明的安全技术

2. 文件安全传输通道

在移动办公访问相关应用系统的时候,会涉及到把本地的文件传到应用系统中,比如发送邮件的时候,需要带上附件,鉴于安全考虑,必须对上传的文件进行相关的审核,针对这一情况,在低安全域设置一台从文件服务器,在高安全域增加一台主文件服务器,并对文件服务器进行策略设置,使移动办公人员只能看到自己的文件夹,沟通安全接入堡垒机仅调用高安全域的主文件服务器。

3. 访问控制

访问控制:基于角色、权限分配,设置细粒度访问控制策略,达到非法用户不能访问,合法用户不能越权访问的目的

4. 权限管理

可以根据边界接入的需要,设置角色,指定相应的资源访问权限,防止非授权访问和越权访问

5. 安全审计管理

审计服务:记录终端用户在其安全接入堡垒机平台上运行的各部件的有关事件,包括用户登录、验证、数据传输等,审计信息可以通过WEB界面查询。

6. 应用集中管理

应用集中于沟通安全接入堡垒机平台统一管理和部署,低安全域用户无需关注应用的升级维护和部署,实现了应用的集中管控和统一部署。

7. 登陆认证管理

SSLVPN认证系统:只有拥有SSLVPN客户端以及账号和密码才能够拨入

通过沟通安全接入堡垒机策略,对客户端身份进行双因子认证

通过沟通安全接入堡垒机策略,绑定移动办公人员PC的硬件信息

专有的沟通安全接入堡垒机客户端控件

8. 安全接入堡垒机安全策略

配置管理平台有自己独有的管理账号,负责添加用户(所创建的用户,全分布在虚拟应用服务器上)、设置用户策略、应用策略以及发布应用

用户权限管理,实行权限分立,加强沟通安全接入堡垒机安全可靠性

配置管理实行了三权分立,不存在超级权限的管理员,管理员分为三角色,

配置管理员、操作系统管理员、审计管理员;

移动办公人员的账号创建在虚拟应用服务器上,且为匿名用户;

堡垒机没有移动办公人员账号,只有配置管理员、操作系统用户

堡垒机配置管理认证需通过配置管理员和操作系统两层身份认证;

应用系统用户(如OA协同办公系统)是内部网管理,完全与沟通安全接入堡垒机的用户无关,且沟通安全接入堡垒机与内部网有网闸进行隔离,使移动办公人员无法通过沟通安全接入堡垒机篡改应用系统用户权限。

通过集群技术,实现的高可靠性,防止单点故障

操作系统安全加固

系统最小化安装,除安装最基本的系统组件与本应用平台组件,不安装任何其它组件与模块

系统最小化服务,最对外仅提供应用平台一个服务,不对外提供任何其它服务,包括任何其它TCP/IP服务和端口

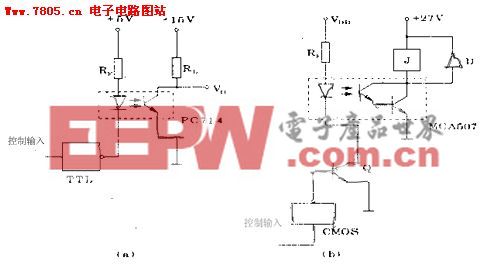

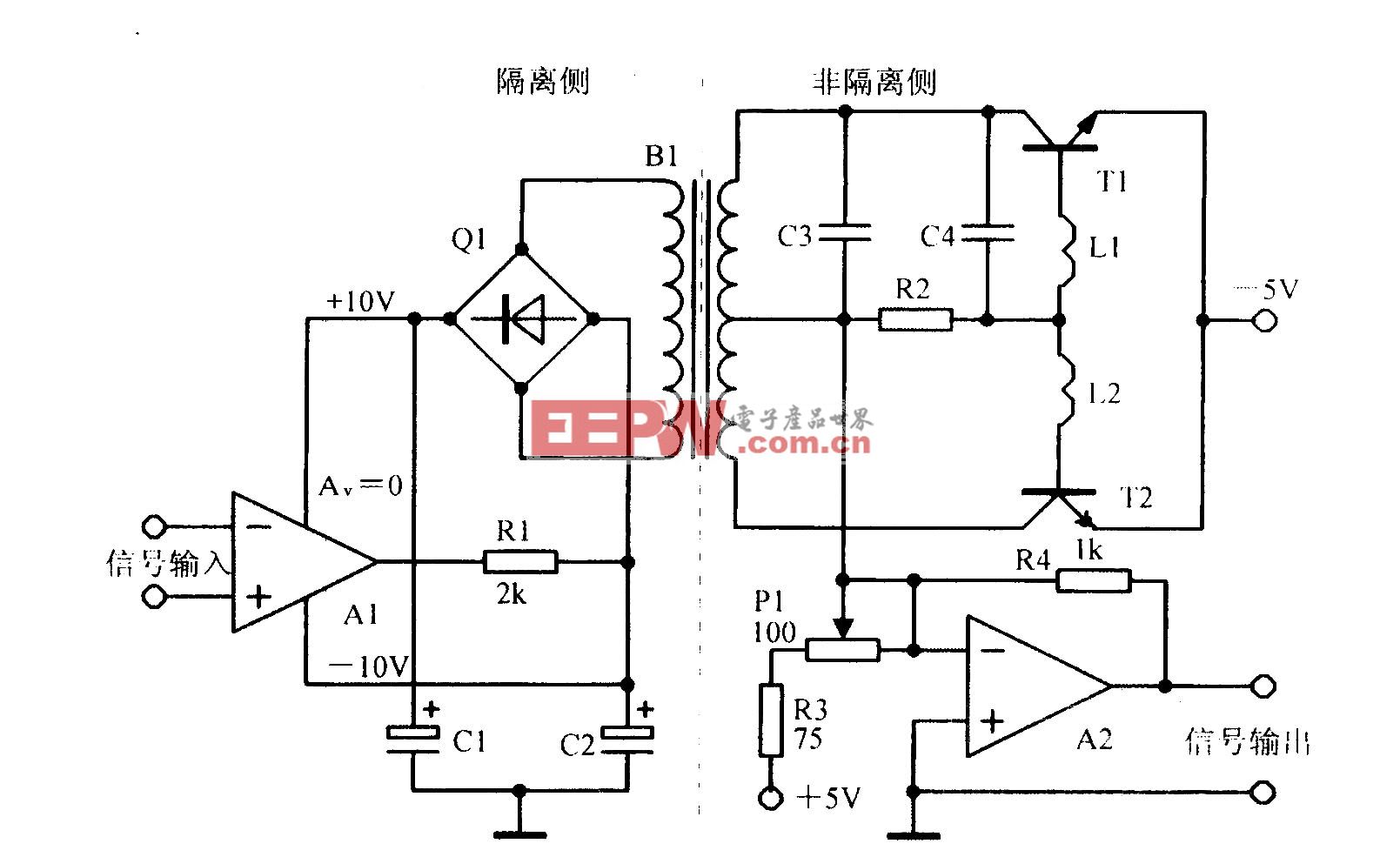

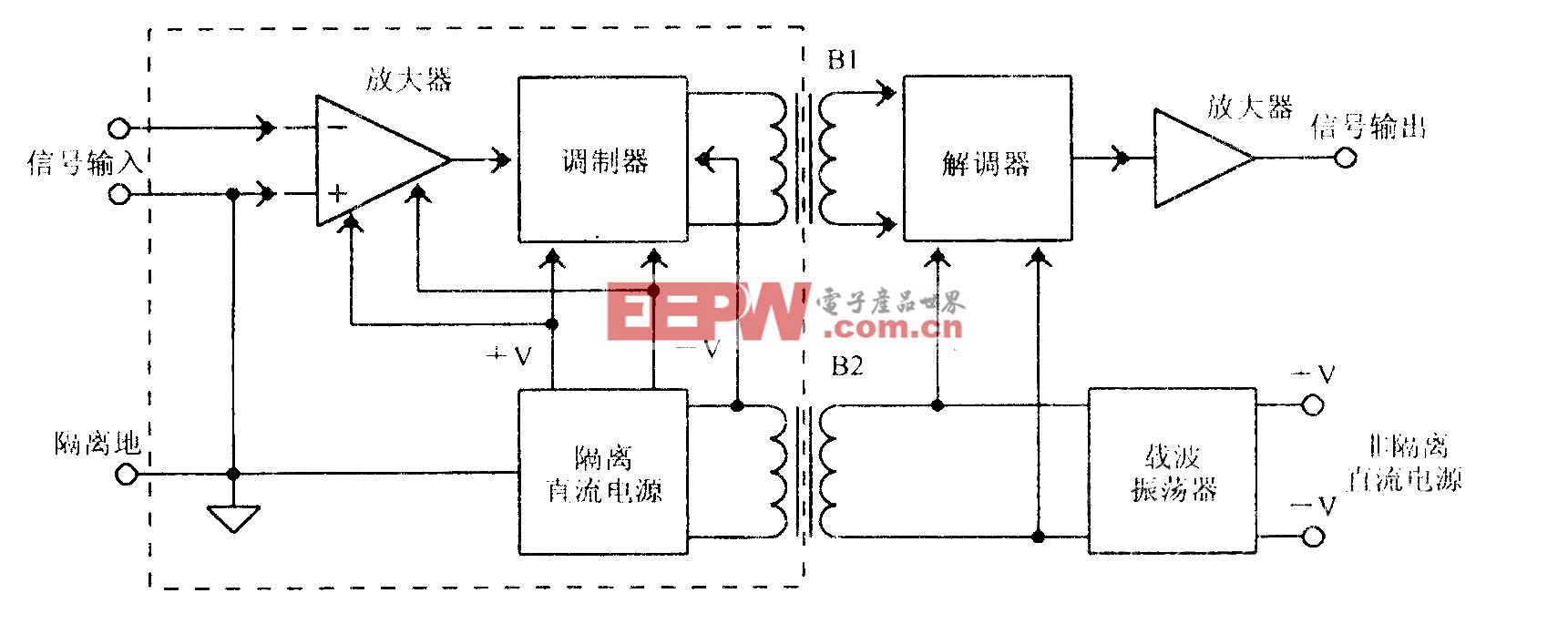

隔离器相关文章:隔离器原理

评论